Questões de Concurso

Sobre acesso remoto - vpn (virtual private network), software para acesso remoto e team viwer em redes de computadores

Foram encontradas 471 questões

Um usuário, ao se conectar a uma rede VPN, após se autenticar, terá seu perfil montado por sistemas de controle de acesso, de tal forma que ele acessará apenas o que lhe for permitido.

Para estabelecer uma VPN de um computador remoto a uma estação de trabalho, recomenda-se o uso do PAP (password authentication protocol), uma vez que ele é simples de ser implementado e não encripta a senha do usuário.

Uma rede privada virtual, conhecida também como VPN (virtual private network), pode ser usada para interligar duas redes locais, utilizando-se um meio público como a Internet, de forma a aumentar a segurança para a integridade e confidencialidade dos dados.

Dupla autenticação, VPN e SSO são

Assinale a alternativa que não apresenta uma característica do Lotus Domino.

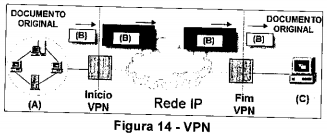

A questão baseia-se na Figura 14, que mostra, esquematicamente, a utilização de uma VPN (Rede Privada Virtual).

A Figura 14 mostra, esquematicamente, uma mensagem, identificada pela letra (B), sendo enviada de um computador da rede (A) para um outro computador (C), de outra rede de computadores, por meio de uma VPN, sobre IP. Nesse caso, considere as seguintes alternativas sobre VPN:

I. Em uma VPN, sobre uma rede IP, utiliza-se o protocolo IPSec, a quem cabe realizar O encapsulamento de pacotes e prover mecanismos de autenticação entre as extremidades do túnel virtual criado. Esse protocolo funciona da seguinte forma: um documento original, enviados por um usuário, como o mostrado na Figura 14, com a indicação "(B)", é encapsulado em um pacote especial chamado "L2TP" e encaminhado pelo túnel No destino, esse pacote é desencapsulado e apresentado na interface apropriada.

Il. A VPN extranet é um tipo de rede privada virtual que permite conectar diversas organizações diferentes, como, por exemplo, clientes a fornecedores, por meio de uma infraestrutura compartilhada com a utilização de conexões normalmente dedicadas.

III. Para garantir a integridade do documento “«B), mostrado na Figura 14, que será enviado de um computador da rede "(A)", para outro, da rede (C)", pode-se utilizar uma das seguintes funções de hash: RSA, DES, RC4 ou SHA-256.

Quais estão corretas?

As duas técnicas citadas referem-se a

Um usuário, ao se conectar a uma rede VPN, após se autenticar, terá seu perfil montado por sistemas de controle de acesso, de tal forma que ele acessará apenas o que lhe for permitido.

Para estabelecer uma VPN de um computador remoto a uma estação de trabalho, recomenda-se o uso do PAP (password authentication protocol), uma vez que ele é simples de ser implementado e não encripta a senha do usuário.

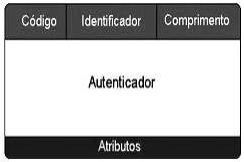

Pacote Radius

Sabe-se que:

· o campo Código é formado por um byte e identifica o tipo de pacote RADIUS;

· um tipo de pacote RADIUS contém as informações necessárias para autenticar o usuário, dando ou não, a ele, autorização para um determinado NAS ou determinados serviços.

O tipo de pacote descrito é denominado:

Quando se fecha um túnel VPN entre um cliente e um servidor utilizando o Protocolo de Segurança IP (IP Security Protocol-IPsec), todas as informações,a partir da camada de rede para cima, ficam criptografadas, protegendo, dessa forma, os dados trafegados pelas aplicações durante o caminho na rede, com exceção apenas das portas de origem e destino da camada de transporte, já que tal informação é necessária para a entregados pacotes para as aplicações correspondentes no destino.

O protocolo de tunelamento utilizado foi o

A lacuna [......] acima é corretamente preenchida com:

Assinale a opção que indica uma característica desse tipo de conexão.