Questões de Concurso Militar Quadro Técnico 2015 para Primeiro Tenente - Informática

Foram encontradas 50 questões

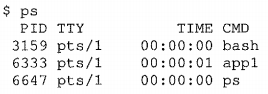

Um processo de nome appl apresentou um erro e está no sistema sem funcionar, A saída do comando ps é a seguinte:

Qual comando do Linux finaliza o processo appl?

Coloque V (verdadeiro) ou F (falso), nas afirmativas abaixo, assinalando, a seguir, a opção correta.

( ) Um ataque de negação de serviço (DENIAL OF SERVICE - DoS) é uma tentativa de impedir que usuários legítimos de um serviço usem esse serviço.

( ) Em um ataque de negação de serviço distribuído (DISTRIBUTED DENIAL OF SERVICE - DDoS), realizado por meio da inundação de pacotes SYN (SYN FLOODING ATTACK), as máquinas escravas enviam para o alvo selecionado pacotes SYN do TCP/IP, com informações de endereço IP de retorno falso; isso causa lentidão e até o travamento da máquina alvo pois a mesma fica esperando para completar as falsas conexões.

( ) Em um ataque de DDoS Refletor, as máquinas escravas criam pacotes que solicitam uma resposta que contenha o IP de máquinas não infectadas como IP de origem no cabeçalho do pacote. As máquinas escravas enviam tais pacotes à máquina alvo, que responde com pacotes dirigidos para máquinas não infectadas, conhecidas como refletoras.

( ) O rastreamento e identificação da origem do ataque é uma

linha de defesa contra ataques DDoS proposta por CHANG

(2002), que é facilmente alcançável e sempre eficaz para

anular os efeitos do DDoS.

Assinale a opção correta com relação ao IDS (INTRUSION DETECTION SYSTEM), segundo Stallings (2008).

I - A detecção de intrusão é baseada na suposição de que o comportamento do intruso difere daquele de um usuário legítimo de maneiras que podem ser quantificadas.

II - Pode haver uma sobreposição entre os perfis comportamentais típicos de um intruso e de um usuário autorizado.

III- Existem duas técnicas de detecção de intrusão: a detecção estatística de anomalias e a detecção baseada em regras,

IV - HONEYPOTS são sistemas de armadilha, planejados para atrair um atacante em potencial para longe dos sistemas críticos.