Questões de Concurso

Para idecan

Foram encontradas 21.499 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

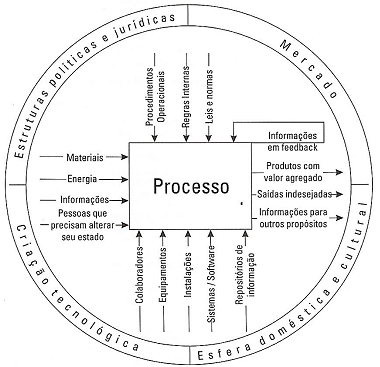

(Pinto Júnior, A. D. Fatores que impactam a implantação de tecnologias de gestão baseadas em processos em uma empresa pública. 2008. 146f. Dissertação (Mestrado em Administração Pública e de Empresas). Escola Brasileira de Administração Pública e de Empresas, Fundação Getúlio Vargas, Rio de Janeiro, 2008.)

Considerando o enunciado e a figura, assinale a afirmativa correta.

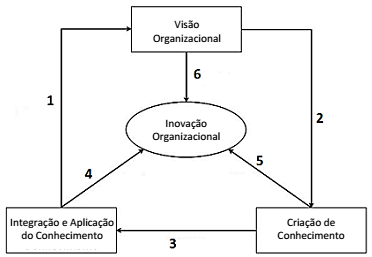

(Dávila, G. A. 2008. Leocádio, L; Varvakis, G. Inovação e Gerenciamento de Processos: uma análise baseada em gestão do conhecimento. Revista de Ciência da Informação. V9, n3. 2008. Adaptado.)

(JOHANNESSEN, Jon‐Arild; OLSEN Bjorn; OLAISEN, Johan. Aspects of innovation theory based on knowledge‐management. International Journal of Information Management, n. 19, p. 121‐139, 1999.)

Com base na imagem e na citação anteriores, a sequência correta é:

“Os países da Organização para a Cooperação e Desenvolvimento Econômico (OCDE) enfrentam grave crise de refugiados, com mais de 800 mil pedidos de asilo em 2014, diz relatório divulgado hoje (22) em Paris pela organização. O número de pedidos de asilo representou aumento de 46% em 2014 – índice não visto desde 1992, o segundo maior em 35 anos – e poderá ser ainda maior em 2015. Os principais países de destino são a Alemanha, os Estados Unidos, a Turquia, a Suécia e a Itália. A França está na sexta posição, depois de ficar, por longo tempo, entre os três principais países de destino.”

(Disponível em: http://agenciabrasil.ebc.com.br/internacional/noticia/2015‐09/paises‐da‐ocde‐receberam‐mais‐de‐800‐mil‐pedidos‐de‐asilo‐ em‐2014. e http://www.bbc.com/portuguese/noticias/2015/01/150103_qa_imigracao_lab.)

I. A sangrenta guerra civil na Síria aumentou o número de sírios em busca de refúgio na Europa, transformando esta nacionalidade na que mais está migrando ilegalmente à UE.

II. A quebra dos mercados emergentes, como China, Brasil e Rússia, com diminuição abrupta e contínua dos postos de trabalho tem levado um grande fluxo de migrantes destas nações para os países desenvolvidos.

III. A agitação social que resultou da Primavera Árabe levou diversas pessoas a arriscar suas vidas atravessando o Mediterrâneo em barcos lotados e em péssimo estado para fugir dos conflitos graves enfrentados em seus países de origem.

Está(ão) correta(s) a(s) afirmativa(s)

“Nos últimos tempos, ler o jornal se tornou uma experiência entristecedora e revoltante. Só tem desgraça: bombardeios em Gaza, conflitos com separatistas na Ucrânia, o brutal avanço do Estado Islâmico no Iraque e na Síria... Às vezes parece que o mundo inteiro está em guerra. Mas o pior é que, de acordo com especialistas, isso é verdade. De 162 países estudados pelo IEP (Institute for Economics and Peace's), apenas 11 não estão envolvidos em nenhum tipo de guerra. Para ficar ainda mais complicado: desde 2007, o mundo está ano a ano cada vez menos pacífico, como explica esta reportagem do Independent. “Ah, mas a Inglaterra não está em guerra. Nem a Alemanha”... Que nada. Apesar de não haver nenhuma guerra em curso dentro do país, os ingleses se envolveram conflitos como o do Afeganistão.”

(Disponível em: http://www.brasilpost.com.br/2014/08/15/paises‐em‐guerra‐mundo_n_5683289.html.)

“Nos últimos tempos, ler o jornal se tornou uma experiência entristecedora e revoltante. Só tem desgraça: bombardeios em Gaza, conflitos com separatistas na Ucrânia, o brutal avanço do Estado Islâmico no Iraque e na Síria... Às vezes parece que o mundo inteiro está em guerra. Mas o pior é que, de acordo com especialistas, isso é verdade. De 162 países estudados pelo IEP (Institute for Economics and Peace's), apenas 11 não estão envolvidos em nenhum tipo de guerra. Para ficar ainda mais complicado: desde 2007, o mundo está ano a ano cada vez menos pacífico, como explica esta reportagem do Independent. “Ah, mas a Inglaterra não está em guerra. Nem a Alemanha”... Que nada. Apesar de não haver nenhuma guerra em curso dentro do país, os ingleses se envolveram conflitos como o do Afeganistão.”

(Disponível em: http://www.brasilpost.com.br/2014/08/15/paises‐em‐guerra‐mundo_n_5683289.html.)

• no primeiro dia, o valor gasto foi igual a um terço do valor gasto no terceiro dia;

• no segundo dia, o valor gasto foi igual a metade do total gasto no primeiro e no terceiro dia; e,

• nos dois últimos dias o valor gasto totalizou R$ 270,00.

A quantia gasta nestes três dias foi de:

10, 20, A, 240, 1.200, B, 50.400, ...

A razão entre os valores de B e A é igual a:

Segurança da Informação no mundo da Internet das Coisas

Com a rápida expansão da utilização da Internet das Coisas em todo o mundo, além da crescente disseminação de malwares para todo tipo de hardware e software (sejam sistemas operacionais ou aplicativos), a preocupação com a Segurança da Informação (dados pessoais e corporativos) também deve seguir entre as principais prioridades da indústria de Tecnologia da Informação.

A Internet das Coisas traz centenas de milhares de dispositivos trocando informações entre si pela Internet. Informações que, por exemplo, podem ter sido coletadas através de dispositivos ligados ao corpo de um paciente e que podem enviar dados sobre o seu estado de saúde e até resultados de exames para o médico, aonde quer que ele esteja localizado, podendo, inclusive, ver estas informações do seu smartphone. Estes dados podem ser facilmente interceptados, modificados ou utilizados em benefício de quem não detém direito sobre eles.

Da mesma forma, quando afirmamos que a porta da garagem, o ar condicionado ou qualquer outro dispositivo que esteja conectado à rede interna da nossa casa e que pode ser acionado apenas pela presença do smartphone de seu proprietário, também podemos afirmar que todos estes dispositivos estão sujeitos à ação de pessoas mal intencionadas. Um especialista em tecnologia, com bons conhecimentos em linguagens de programação e protocolos de redes, pode facilmente criar um malware para agir em seu benefício.

Os Malwares são programas especificamente desenvolvidos para executar ações danosas e atividades maliciosas, como por exemplo, obtenção de vantagens financeiras, coleta de informações confidenciais, vandalismo, prática de golpes, realização de ataques e disseminação de spam.

Obviamente quando destacamos as oportunidades de negócios envolvidas com Internet das Coisas, pessoas mal intencionadas também buscarão se aproveitar de alguma forma deste mercado potencial. O que fazer? Pensando no lado dos usuários finais, a prevenção ainda é a melhor prática quando tratamos o tema segurança.

Manter o firewall e os softwares antimalwares atualizados, usar sempre programas originais e atualizados, usar somente fontes confiáveis ou lojas oficiais para download de aplicativos / programas, não acessar informações confidenciais ou realizar transações financeiras usando redes wi‐fi públicas, verificar a veracidade e autenticidade de um link antes de clicar sobre ele e ter atenção quanto à autenticidade dos certificados digitais que aparecem no navegador são algumas das medidas de segurança a serem tomadas.

Já pelo lado das empresas e provedores de serviços, a principal mudança está na mentalidade. Estamos preparados para receber estes dispositivos dentro da rede da empresa? Como isolar o tráfego dos usuários e aplicativos do tráfego de dados sensíveis ao negócio da empresa? Como garantir a qualidade dos serviços? Como garantir uma largura de banda suficiente para atender a demanda das “coisas” sem impactar o core business da empresa? Enfim, todos queremos aproveitar as oportunidades que a Internet das Coisas pode proporcionar e que elas sempre possam vir acompanhadas da segurança adequada às informações.

(Adriano Balaguer, 25 de fevereiro de 2015. Disponível em:http://computerworld.com.br/tecnologia/2015/02/25/ seguranca‐da‐informacao‐no‐mundo‐da‐internet‐das‐coisas.)

Segurança da Informação no mundo da Internet das Coisas

Com a rápida expansão da utilização da Internet das Coisas em todo o mundo, além da crescente disseminação de malwares para todo tipo de hardware e software (sejam sistemas operacionais ou aplicativos), a preocupação com a Segurança da Informação (dados pessoais e corporativos) também deve seguir entre as principais prioridades da indústria de Tecnologia da Informação.

A Internet das Coisas traz centenas de milhares de dispositivos trocando informações entre si pela Internet. Informações que, por exemplo, podem ter sido coletadas através de dispositivos ligados ao corpo de um paciente e que podem enviar dados sobre o seu estado de saúde e até resultados de exames para o médico, aonde quer que ele esteja localizado, podendo, inclusive, ver estas informações do seu smartphone. Estes dados podem ser facilmente interceptados, modificados ou utilizados em benefício de quem não detém direito sobre eles.

Da mesma forma, quando afirmamos que a porta da garagem, o ar condicionado ou qualquer outro dispositivo que esteja conectado à rede interna da nossa casa e que pode ser acionado apenas pela presença do smartphone de seu proprietário, também podemos afirmar que todos estes dispositivos estão sujeitos à ação de pessoas mal intencionadas. Um especialista em tecnologia, com bons conhecimentos em linguagens de programação e protocolos de redes, pode facilmente criar um malware para agir em seu benefício.

Os Malwares são programas especificamente desenvolvidos para executar ações danosas e atividades maliciosas, como por exemplo, obtenção de vantagens financeiras, coleta de informações confidenciais, vandalismo, prática de golpes, realização de ataques e disseminação de spam.

Obviamente quando destacamos as oportunidades de negócios envolvidas com Internet das Coisas, pessoas mal intencionadas também buscarão se aproveitar de alguma forma deste mercado potencial. O que fazer? Pensando no lado dos usuários finais, a prevenção ainda é a melhor prática quando tratamos o tema segurança.

Manter o firewall e os softwares antimalwares atualizados, usar sempre programas originais e atualizados, usar somente fontes confiáveis ou lojas oficiais para download de aplicativos / programas, não acessar informações confidenciais ou realizar transações financeiras usando redes wi‐fi públicas, verificar a veracidade e autenticidade de um link antes de clicar sobre ele e ter atenção quanto à autenticidade dos certificados digitais que aparecem no navegador são algumas das medidas de segurança a serem tomadas.

Já pelo lado das empresas e provedores de serviços, a principal mudança está na mentalidade. Estamos preparados para receber estes dispositivos dentro da rede da empresa? Como isolar o tráfego dos usuários e aplicativos do tráfego de dados sensíveis ao negócio da empresa? Como garantir a qualidade dos serviços? Como garantir uma largura de banda suficiente para atender a demanda das “coisas” sem impactar o core business da empresa? Enfim, todos queremos aproveitar as oportunidades que a Internet das Coisas pode proporcionar e que elas sempre possam vir acompanhadas da segurança adequada às informações.

(Adriano Balaguer, 25 de fevereiro de 2015. Disponível em:http://computerworld.com.br/tecnologia/2015/02/25/ seguranca‐da‐informacao‐no‐mundo‐da‐internet‐das‐coisas.)

( ) Diante dos benefícios e malefícios da Internet das Coisas, pode‐se afirmar que ela tornou‐se algo prejudicial à sociedade.

( ) O título do texto pode, também, ser considerado o assunto principal tratado no texto.

( ) O texto é principalmente informativo, através de uma linguagem clara e objetiva transmite informações relevantes para a sociedade pós‐moderna.

A sequência está correta em

Segurança da Informação no mundo da Internet das Coisas

Com a rápida expansão da utilização da Internet das Coisas em todo o mundo, além da crescente disseminação de malwares para todo tipo de hardware e software (sejam sistemas operacionais ou aplicativos), a preocupação com a Segurança da Informação (dados pessoais e corporativos) também deve seguir entre as principais prioridades da indústria de Tecnologia da Informação.

A Internet das Coisas traz centenas de milhares de dispositivos trocando informações entre si pela Internet. Informações que, por exemplo, podem ter sido coletadas através de dispositivos ligados ao corpo de um paciente e que podem enviar dados sobre o seu estado de saúde e até resultados de exames para o médico, aonde quer que ele esteja localizado, podendo, inclusive, ver estas informações do seu smartphone. Estes dados podem ser facilmente interceptados, modificados ou utilizados em benefício de quem não detém direito sobre eles.

Da mesma forma, quando afirmamos que a porta da garagem, o ar condicionado ou qualquer outro dispositivo que esteja conectado à rede interna da nossa casa e que pode ser acionado apenas pela presença do smartphone de seu proprietário, também podemos afirmar que todos estes dispositivos estão sujeitos à ação de pessoas mal intencionadas. Um especialista em tecnologia, com bons conhecimentos em linguagens de programação e protocolos de redes, pode facilmente criar um malware para agir em seu benefício.

Os Malwares são programas especificamente desenvolvidos para executar ações danosas e atividades maliciosas, como por exemplo, obtenção de vantagens financeiras, coleta de informações confidenciais, vandalismo, prática de golpes, realização de ataques e disseminação de spam.

Obviamente quando destacamos as oportunidades de negócios envolvidas com Internet das Coisas, pessoas mal intencionadas também buscarão se aproveitar de alguma forma deste mercado potencial. O que fazer? Pensando no lado dos usuários finais, a prevenção ainda é a melhor prática quando tratamos o tema segurança.

Manter o firewall e os softwares antimalwares atualizados, usar sempre programas originais e atualizados, usar somente fontes confiáveis ou lojas oficiais para download de aplicativos / programas, não acessar informações confidenciais ou realizar transações financeiras usando redes wi‐fi públicas, verificar a veracidade e autenticidade de um link antes de clicar sobre ele e ter atenção quanto à autenticidade dos certificados digitais que aparecem no navegador são algumas das medidas de segurança a serem tomadas.

Já pelo lado das empresas e provedores de serviços, a principal mudança está na mentalidade. Estamos preparados para receber estes dispositivos dentro da rede da empresa? Como isolar o tráfego dos usuários e aplicativos do tráfego de dados sensíveis ao negócio da empresa? Como garantir a qualidade dos serviços? Como garantir uma largura de banda suficiente para atender a demanda das “coisas” sem impactar o core business da empresa? Enfim, todos queremos aproveitar as oportunidades que a Internet das Coisas pode proporcionar e que elas sempre possam vir acompanhadas da segurança adequada às informações.

(Adriano Balaguer, 25 de fevereiro de 2015. Disponível em:http://computerworld.com.br/tecnologia/2015/02/25/ seguranca‐da‐informacao‐no‐mundo‐da‐internet‐das‐coisas.)