Questões de Concurso

Sobre acesso remoto - vpn (virtual private network), software para acesso remoto e team viwer em redes de computadores

Foram encontradas 471 questões

subsequentes.

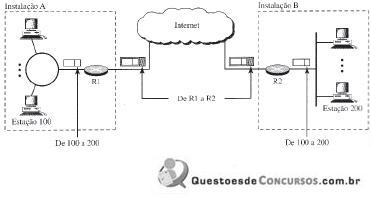

Essa rede usa um protocolo de segurança num esquema para fornecer autenticação, integridade e privacidade.

O protocolo de segurança e o esquema são denominados:

itens seguintes.