Questões de Concurso Militar CP-PCNS 2014 para Analista de Sistemas

Foram encontradas 50 questões

Q473664

Raciocínio Lógico

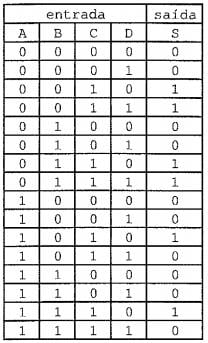

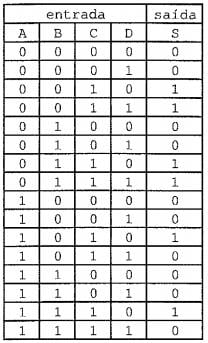

Observe a tabela da verdade abaixo, com as entradas A, B, C e D, e saída S .

Assinale a opção que apresenta a expressão característica correta que representa a saída S.

Assinale a opção que apresenta a expressão característica correta que representa a saída S.

Q473665

Governança de TI

Um gerente de TI recebeu de sua Diretoria a determinação de aprimorar o processo da empresa que visa assegurar que todos os recursos técnicos e serviços de TI necessários (incluindo sistemas, redes, aplicações, Central de Serviços e telecomunicações) possam ser recuperados dentro de um tempo preestabelecido. A ITIL V3 tem sido utilizada em todo o mundo como base para a implantação de boas práticas de Gerenciamento de Serviços de TI. De acordo com a demanda exposta e baseando-se na ITIL V3, esse gerente deve aprimorar qual processo da publicação de Desenho do Serviço?

Q473666

Segurança da Informação

Assinale a opção que completa corretamente as lacunas da setença abaixo.

Em relação à assinatura digital, existe um esquema de autenticação que não exige a criptografia da mensagem inteira. Esse esquema se baseia na ideia de uma função de HASH unidirecional que extrai um trecho qualquer do texto simples e, a partir dele, calcula uma seqüência de bits de tamanho fixo. Essa função de HASH, representada por MD (MESSAGE DIGEST), geralmente é chamada de sumário da mensagem e suas quatro propriedades mais importantes são: Se MD (P) for fornecido, será ______________ encontrar P; se P for fornecido, o cálculo de MD (P) será _____________ ; dado P, ninguém pode encontrar P' tal que MD (P T ) ___________ ' MD (P) e uma mudança na entrada de até mesmo 1 bit produz uma saída_____________ .

Em relação à assinatura digital, existe um esquema de autenticação que não exige a criptografia da mensagem inteira. Esse esquema se baseia na ideia de uma função de HASH unidirecional que extrai um trecho qualquer do texto simples e, a partir dele, calcula uma seqüência de bits de tamanho fixo. Essa função de HASH, representada por MD (MESSAGE DIGEST), geralmente é chamada de sumário da mensagem e suas quatro propriedades mais importantes são: Se MD (P) for fornecido, será ______________ encontrar P; se P for fornecido, o cálculo de MD (P) será _____________ ; dado P, ninguém pode encontrar P' tal que MD (P T ) ___________ ' MD (P) e uma mudança na entrada de até mesmo 1 bit produz uma saída_____________ .

Q473667

Programação

Com relação aos métodos de ciclo de vida de um applet Java, pode-se afirmar que o método init ( ) é

Q473668

Algoritmos e Estrutura de Dados

Nos editores de texto, a opção "desfazer” implementa qual tipo de estrutura de dados?