Foram encontradas 76 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Dados são codificados como pares name/value.

II. Dados são separados por barras verticais “|”.

III. Chaves { } delimitam objetos.

IV. Colchetes [ ] delimitam arrays.

Está correto somente o que é afirmado em

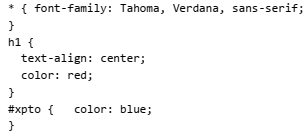

No contexto da linguagem de estilo CSS, considere os seletores

utilizados no trecho a seguir.

Assinale o alcance de cada um dos três seletores, na ordem.

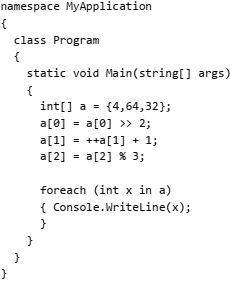

Assinale a lista de números exibidos na execução desse código.

No contexto do HTML, considere o trecho a seguir.

<img src="minhaimagem.jpg"

alt="...."

style="width:500px;height:600px;">

Assinale a interpretação do atributo “alt”

const a = [1,2,3,4,5]; const b = a.map(xpto); alert(b); function xpto (x, y) { return x * y; }

Assinale o conteúdo exibido na execução do script acima.

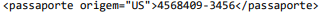

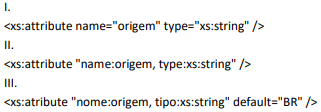

No contexto de uma eventual definição desse atributo, por meio de um XML Schema, analise as sugestões a seguir.

Está correto o que é sugerido somente em

L=[0,1,1,2,3,5,8,13,21] for k in range(0,len(L),2): print (L[k])

Assinale o resultado exibido pela execução desse código, na IDLE Shell 3.9.9.

- T1, com uma única coluna A1, onde A1 é a chave primária;

- T2, com uma única coluna A2, onde A2 é a chave primária, e A2 é também uma chave estrangeira que referencia T1.

As instâncias de T1 e T2 contêm, respectivamente, 12 e 10 linhas.

ATENÇÃO!

Na próxima questão, considere as tabelas de banco de dados:

Com referência às tabelas T1 e T2, o comando SQL

select t1.A1, t2.A2

from T1,T2

where t1.A1 <> t2.A2

order by 1

produzirá um resultado com

- T1, com uma única coluna A1, onde A1 é a chave primária;

- T2, com uma única coluna A2, onde A2 é a chave primária, e A2 é também uma chave estrangeira que referencia T1.

As instâncias de T1 e T2 contêm, respectivamente, 12 e 10 linhas.

ATENÇÃO!

Na próxima questão, considere as tabelas de banco de dados:

Com referência às tabelas T1 e T2, descritas anteriormente, o comando SQL

select t1.A1, t2.A2

from T1 t1 LEFT JOIN T2 t2 on t1. A1 = t2.A2

order by 1

produzirá um resultado com

O comando da Power Shell que pode prover essa informação é

I. Em geral, soluções SAN requerem investimentos superiores em comparação com NAS.

II. Instalação e configuração são mais simples para NAS.

III. Na solução NAS, o sistema de arquivos é gerenciado por servidores.

Está correto somente o que se afirma em

I. A capacidade líquida de armazenagem do pool é 4TB.

II. Falhas simultâneas de dois discos de um mesmo subgrupo são toleradas.

III. Falhas simultâneas de dois discos, de subgrupos diferentes, são toleradas.

IV. Em certas situações, é possível tolerar falhas simultâneas de até quatro discos.

O número de afirmativas corretas é igual a

Assinale a afirmativa correta sobre feridas corto-contusas encontradas no pescoço por um perito na cena de crime.

Em relação a diferenças entre entalhe e rotura, é correto afirmar que

O espectro equimótico de Legrand du Saulle corresponde