Questões de Concurso

Para ms

Foram encontradas 2.631 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

<body>

<script>

list = [92, 84, 70, 95];

a = 0;

for (i = 0; i < list.length; i++) {

a = a + list[i];

}

b = a / list.length;

document.write("b = " + b);

</script>

</body>

</html>

Considerando-se o código acima, extraído de uma página HTML (hypertext markup language) que contém um script escrito em JavaScript, é correto afirmar que b = 85.25 é o resultado do referido código.

$a = 10;

$b = "10";

if ($a == $b)

print "a igual b";

else

print "a diferente b";

print "\n";

if ($a === $b)

print "a igual b";

else

print "a diferente b";

?>

Considerando-se o código acima, escrito em PHP, é correto afirmar que as expressões

a diferente b

a diferente b

são a resposta para o referido código.

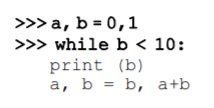

Considerando-se o código acima, escrito na linguagem Python, é correto afirmar que

1

1

2

3

5

8

é o resultado do referido código.

início

se (y = 0) então

retorne x

senão

retorne AlgoritmoMaximo ( y, resto(x, y) )

fim-se

fim-função

Com base no algoritmo acima, julgue os itens.

início

se (y = 0) então

retorne x

senão

retorne AlgoritmoMaximo ( y, resto(x, y) )

fim-se

fim-função

Com base no algoritmo acima, julgue os itens.