Questões de Concurso

Comentadas para if-pb

Foram encontradas 380 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I – simplicidade de propósito;

II – clareza de propósito, de risco, de custo e de escopo;

III – controle dependente;

IV – facilidade de medição;

V – flexibilidade de função;

VI – mobilidade;

VII – facilidade de distribuição.

Mediante o exposto, consideramos como INCORRETA(S) a(s) assertiva(s):

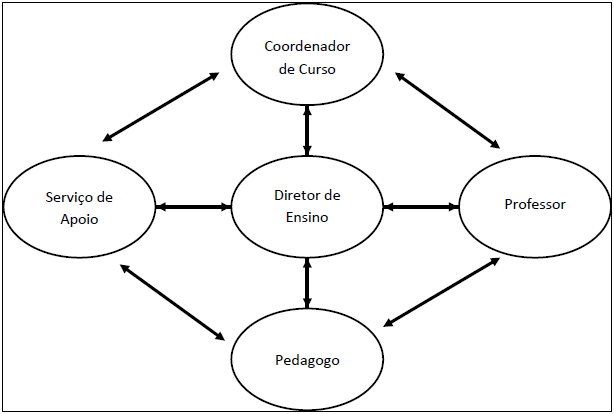

Figura 2. Configuração de trabalho em grupo numa IES.

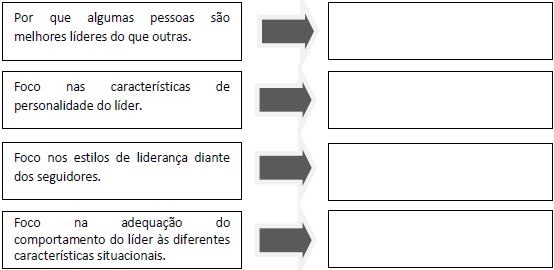

Figura 2. Configuração de trabalho em grupo numa IES.  Figura 1. As diversas abordagens sobre liderança.

Figura 1. As diversas abordagens sobre liderança. I – MD5 II – AES III – RSA IV – DES V – SHA

São classificados como Algoritmos de criptografia de chave simétrica:

( ) O maior problema do SSH é a impossibilidade de criptografar sessões de terminal para usuários em hosts remotos.

( ) Do ponto de vista da segurança, é aconselhado que não seja permitido o login do usuário root usando SSH, através da configuração PermitRootLogin no.

( ) A porta 22 é a porta padrão para o protocolo SSH.

A sequência CORRETA para as afirmações acima é:

I – O Bind9 inclui as ferramentas named-checkconf, usada para checar a sintaxe do arquivo principal de configuração do Bind9, e named-checkzone, usada para checar os arquivos de dados das zonas.

II – O principal arquivo de configuração do Bind9 é o named.conf. Para cada domínio sob responsabilidade do servidor, deve ser criada uma entrada do tipo “zone” neste arquivo (ou no arquivo named.conf.local).

III – Os arquivos de dados das zonas de DNS devem ter seus conteúdos inseridos no final do arquivo named.conf, para que o Bind9 possa resolver os nomes dos domínios associados a estes.

Sobre essas afirmativas, está CORRETO o que se afirma em:

I – O arquivo /etc/apt/sources.list é onde são configurados os caminhos para os repositórios de pacotes usados pelo apt.

II – O comando apt-get clean realiza a desinstalação de todos os pacotes desnecessários instalados no sistema atualmente.

III – O comando apt-get update instala as versões mais recentes de todos os pacotes atualmente instalados no sistema.

Sobre essas afirmativas, está CORRETO o que se afirma em:

I – É um contêiner que pode conter objetos como usuários, grupos e computadores.

II – Não pode conter outras unidades organizacionais.

III – Não pode conter objetos de outros domínios.

Está CORRETO o que se afirma em:

I – Os membros de grupos globais podem ser outros grupos e contas somente do domínio no qual o grupo está definido. Os membros desses grupos podem receber permissões em qualquer domínio na floresta.

II – Os membros de grupos universais podem ser outros grupos e contas de qualquer domínio na árvore de domínios ou floresta. Os membros desses grupos podem receber permissões em qualquer domínio na árvore de domínio ou floresta.

III – Os grupos de distribuição são utilizados para criar listas de distribuição de e-mail e atribuir permissões a recursos compartilhados.

Está CORRETO o que se afirma em: