Questões de Concurso Sobre segurança da informação para analista - suporte e infraestrutura

Foram encontradas 26 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A criptografia utiliza cifra, que é definida como uma transformação de caractere por caractere ou de bit por bit, sem considerar a estrutura linguística da mensagem. O método cifra por transposição é descrito a seguir.

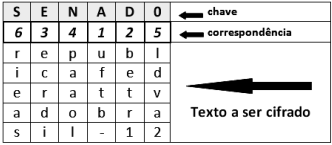

I. A cifra se baseia em uma chave ou frase que não contém letras repetidas, como SENADO.

II. O objetivo da chave é numerar as colunas de modo que a coluna 1 fique abaixo da letra da chave mais próxima do início do alfabeto, e assim, por diante, conforme ilustrado na figura abaixo.

III. O texto simples (“republicafederativadobrasil‐12”) é escrito horizontalmente, em linhas.

IV. O texto cifrado é lido em colunas, a partir da coluna cuja letra da chave seja a mais baixa.

Nessas condições, o texto cifrado é: