Questões de Concurso

Foram encontradas 196 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A criptografia de chave pública e privada é um método no qual são utilizadas duas chaves, uma para cifrar e outra para decifrar a mensagem.

Segundo o padrão X.509, o certificado digital não deve conter a chave privada do usuário.

Utilizando algoritmo de chave pública, a criptografia pode implementar o princípio da autenticidade e o da irretratabilidade ou não repúdio.

Entre as informações que estão dentro de um certificado digital da ICP-Brasil, a chave privada do titular é a mais importante.

No âmbito da ICP-Brasil, a assinatura digital possui autenticidade, integridade, confiabilidade e o não repúdio.

Os gastos com os controles não necessitam ser balanceados de acordo com o negócio.

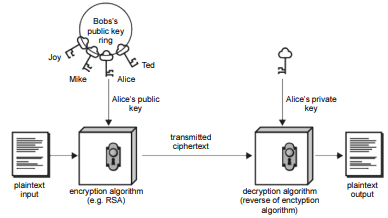

A figura a seguir ilustra o uso da criptografia de chave pública para garantir a confidencialidade das informações.

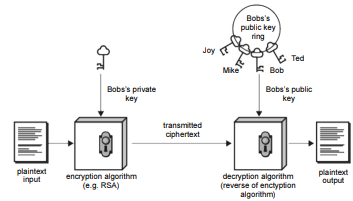

A figura a seguir mostra o uso da criptografia de chave pública para oferecer autenticação.

. 1011 0001 1111 1000 0101 – “atualmente jogo na segunda base, mas preciso jogar na base 16.”

. 1CAFE – “não sou um pedido ou bebida, mas indico uma quantidade”.

Quando de posse das duas chaves, um novo portal do jogo é revelado, cuja senha de entrada é a junção (soma) das duas chaves. Qual é a chave que deve ser digitada para acessar esse último portal?

Analise as assertivas abaixo sobre criptografia:

I. Algoritmos de chave simétrica utilizam a mesma chave para codificação e decodificação.

II. Algoritmos de chave pública utilizam uma chave privada para codificação e outra chave pública para decodificação.

III. Um dos princípios fundamentais da criptografia é que todas as mensagens devem conter alguma redundância, ou seja, informações que não são necessárias para a compreensão da mensagem.

Quais estão corretas?