Questões de Concurso Comentadas por alunos sobre captura de tráfego em redes de computadores

Foram encontradas 129 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Julgue o item que se segue, a respeito de redes de computadores.

O PIM (protocol independent multicast) possui dois cenários de distribuição: o denso, que é uma técnica de repasse de caminho inverso “inundar e podar”; e o esparso, que usa pontos de encontro para definir a árvore de distribuição multicast.

O componente do perímetro de segurança capaz de executar essa tarefa com base na anomalia e na assinatura do tráfego de rede é o:

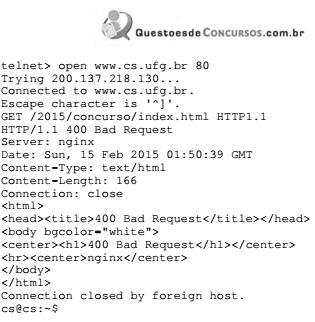

Ao analisar as mensagens, pode-se concluir que