Questões de Concurso Comentadas sobre noções de informática para analista judiciário - engenharia

Foram encontradas 47 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Ano: 2017

Banca:

FCC

Órgão:

TRT - 24ª REGIÃO (MS)

Provas:

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Área Administrativa

|

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Área Engenharia |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Contabilidade |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Biblioteconomia |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Medicina |

Q795056

Noções de Informática

Um usuário deseja navegar na internet usando o Internet Explorer 11, em português, de forma a evitar que o navegador

armazene dados da sua sessão de navegação, incluindo cookies, arquivos de internet temporários, histórico etc. Além disso, as

barras de ferramentas e extensões também deverão ficar desabilitadas. Para isso, deve

Ano: 2017

Banca:

FCC

Órgão:

TRT - 24ª REGIÃO (MS)

Provas:

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Área Administrativa

|

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Área Engenharia |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Contabilidade |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Biblioteconomia |

FCC - 2017 - TRT - 24ª REGIÃO (MS) - Analista Judiciário - Medicina |

Q795055

Noções de Informática

É um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código

malicioso em um computador comprometido. Pode ser usado para: remover evidências em arquivos de logs; instalar outros

códigos maliciosos, como backdoors, para assegurar o acesso futuro ao computador infectado; esconder atividades e informações, como arquivos, diretórios, processos, chaves de registro, conexões de rede etc.; mapear potenciais vulnerabilidades em

outros computadores, por meio de varreduras na rede; capturar informações da rede onde o computador comprometido está

localizado, pela interceptação de tráfego; dentre outras possibilidades. No entanto, seu nome não indica que os programas e as

técnicas que o compõem são usadas para obter acesso privilegiado a um computador, mas sim para manter o acesso

privilegiado.

(Disponível em: http://cartilha.cert.br/malware/)

O texto descreve um tipo de ameaça à segurança das informações conhecido como

Q583562

Noções de Informática

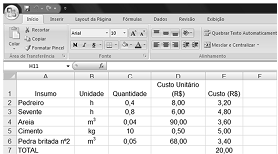

A planilha abaixo foi editada no Microsoft EXCEL©, em sua configuração padrão.

Preenchendo-se a célula F2 com a fórmula =MÉDIA(E4; E6), tem-se o valor exibido de

Preenchendo-se a célula F2 com a fórmula =MÉDIA(E4; E6), tem-se o valor exibido de

Ano: 2015

Banca:

FCC

Órgão:

TRE-AP

Provas:

FCC - 2015 - TRE-AP - Analista Judiciário - Administrativa

|

FCC - 2015 - TRE-AP - Analista Judiciário - Judiciária |

FCC - 2015 - TRE-AP - Analista Judiciário - Contabilidade |

FCC - 2015 - TRE-AP - Analista Judiciário - Análise de Sistemas |

FCC - 2015 - TRE-AP - Analista Judiciário - Engenharia |

Q575724

Noções de Informática

Um Analista sempre busca manter seu PC protegido das pragas virtuais, mas mesmo com os cuidados, teve sua máquina com o

sistema operacional Windows 7, em português, infectada. O Analista deve

Ano: 2015

Banca:

FCC

Órgão:

TRE-AP

Provas:

FCC - 2015 - TRE-AP - Analista Judiciário - Administrativa

|

FCC - 2015 - TRE-AP - Analista Judiciário - Judiciária |

FCC - 2015 - TRE-AP - Analista Judiciário - Contabilidade |

FCC - 2015 - TRE-AP - Analista Judiciário - Análise de Sistemas |

FCC - 2015 - TRE-AP - Analista Judiciário - Engenharia |

Q575723

Noções de Informática

No LibreOffice Calc 4.1 e no Microsoft Excel 2013 em português, para contar o número de valores contidos nas células do intervalo

de A2 a A8 que sejam maiores do que 10, posiciona-se o cursor em uma célula fora deste intervalo e utiliza-se a fórmula