Questões de Concurso Público IF-PB 2013 para Tecnólogo-Rede de Computadores

Foram encontradas 39 questões

Q531663

Sistemas Operacionais

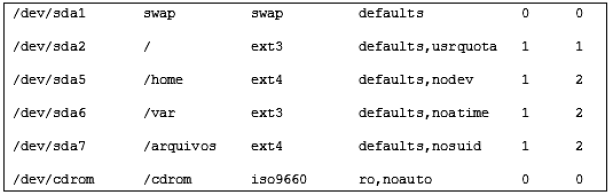

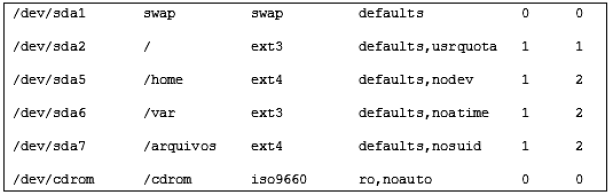

O arquivo /etc/fstab contém uma lista de partições e sistemas de arquivos que são

utilizados no sistema operacional Linux Debian. Essas informações permitem que os

sistemas de arquivos tenham sua integridade verificada e sejam montados

automaticamente durante a inicialização do sistema. Considere o seguinte arquivo

/etc/fstab:

Em relação ao arquivo apresentado, assinale (V) para Verdadeiro ou (F) para Falso:

( ) Cada linha se refere a um sistema de arquivos, tendo a terceira e quarta colunas especificando, respectivamente, o tipo de sistema de arquivos e as opções de montagem associadas a este.

( ) Os dispositivos /dev/sda5 e /dev/sda6 representam partições primárias que são montadas nos diretórios /home e /var, respectivamente.

( ) A opção de montagem nodev aplicada ao dispositivo /dev/sda5 indica que, quando montada, esta partição não permite a execução de nenhum arquivo binário.

A sequência CORRETA para as afirmações acima é:

Em relação ao arquivo apresentado, assinale (V) para Verdadeiro ou (F) para Falso:

( ) Cada linha se refere a um sistema de arquivos, tendo a terceira e quarta colunas especificando, respectivamente, o tipo de sistema de arquivos e as opções de montagem associadas a este.

( ) Os dispositivos /dev/sda5 e /dev/sda6 representam partições primárias que são montadas nos diretórios /home e /var, respectivamente.

( ) A opção de montagem nodev aplicada ao dispositivo /dev/sda5 indica que, quando montada, esta partição não permite a execução de nenhum arquivo binário.

A sequência CORRETA para as afirmações acima é:

Q531664

Redes de Computadores

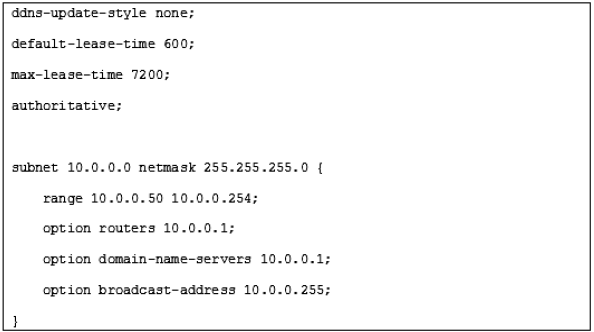

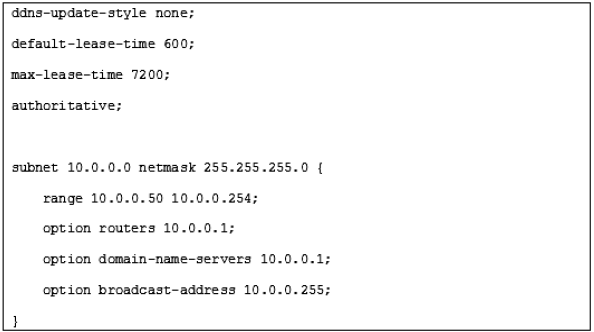

Considere o seguinte arquivo de configuração:

Esse arquivo contém parâmetros de configuração básica de um serviço Linux Debian que implementa o protocolo:

Esse arquivo contém parâmetros de configuração básica de um serviço Linux Debian que implementa o protocolo:

Q531665

Redes de Computadores

O DNS é um banco de dados distribuído e hierárquico, cuja principal função é traduzir nomes de hosts em endereços IP e vice-versa. Considere as seguintes afirmativas a respeito do Bind9, um dos servidores DNS usados no Linux:

I – O Bind9 inclui as ferramentas named-checkconf, usada para checar a sintaxe do arquivo principal de configuração do Bind9, e named-checkzone, usada para checar os arquivos de dados das zonas.

II – O principal arquivo de configuração do Bind9 é o named.conf. Para cada domínio sob responsabilidade do servidor, deve ser criada uma entrada do tipo “zone” neste arquivo (ou no arquivo named.conf.local).

III – Os arquivos de dados das zonas de DNS devem ter seus conteúdos inseridos no final do arquivo named.conf, para que o Bind9 possa resolver os nomes dos domínios associados a estes.

Sobre essas afirmativas, está CORRETO o que se afirma em:

I – O Bind9 inclui as ferramentas named-checkconf, usada para checar a sintaxe do arquivo principal de configuração do Bind9, e named-checkzone, usada para checar os arquivos de dados das zonas.

II – O principal arquivo de configuração do Bind9 é o named.conf. Para cada domínio sob responsabilidade do servidor, deve ser criada uma entrada do tipo “zone” neste arquivo (ou no arquivo named.conf.local).

III – Os arquivos de dados das zonas de DNS devem ter seus conteúdos inseridos no final do arquivo named.conf, para que o Bind9 possa resolver os nomes dos domínios associados a estes.

Sobre essas afirmativas, está CORRETO o que se afirma em:

Q531666

Redes de Computadores

Em relação ao SSH, também conhecido como Shell Seguro, assinale (V) para Verdadeiro ou (F) para Falso:

( ) O maior problema do SSH é a impossibilidade de criptografar sessões de terminal para usuários em hosts remotos.

( ) Do ponto de vista da segurança, é aconselhado que não seja permitido o login do usuário root usando SSH, através da configuração PermitRootLogin no.

( ) A porta 22 é a porta padrão para o protocolo SSH.

A sequência CORRETA para as afirmações acima é:

( ) O maior problema do SSH é a impossibilidade de criptografar sessões de terminal para usuários em hosts remotos.

( ) Do ponto de vista da segurança, é aconselhado que não seja permitido o login do usuário root usando SSH, através da configuração PermitRootLogin no.

( ) A porta 22 é a porta padrão para o protocolo SSH.

A sequência CORRETA para as afirmações acima é:

Q531667

Segurança da Informação

Algoritmos de criptografia de chave simétrica são aqueles que utilizam a mesma chave para codificação e decodificação dos dados. Dados os Algoritmos abaixo:

I – MD5 II – AES III – RSA IV – DES V – SHA

São classificados como Algoritmos de criptografia de chave simétrica:

I – MD5 II – AES III – RSA IV – DES V – SHA

São classificados como Algoritmos de criptografia de chave simétrica: