Questões de Concurso Público MEC 2009 para Administrador de Redes

Foram encontradas 24 questões

Ano: 2009

Banca:

FGV

Órgão:

MEC

Provas:

FGV - 2009 - MEC - Administrador de redes

|

FGV - 2009 - MEC - Gerente de Segurança |

FGV - 2009 - MEC - Analista de Segurança |

FGV - 2009 - MEC - Gerente de Suporte |

Q57375

Redes de Computadores

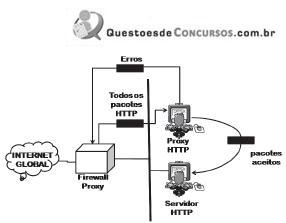

O firewall de filtragem de pacotes se baseia nas informações disponíveis nos cabeçalhos da camada de rede e de transporte. Entretanto, algumas vezes, é necessário filtrar uma mensagem baseada nas informações disponíveis nela própria, como no caso de uma organização que queira implementar as seguintes políticas referentes a suas páginas Web:

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente-usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de:

I. Somente aqueles usuários Internet que tiverem estabelecido relações comerciais anteriores com a empresa poderão ter acesso.

II. o acesso para outros tipos de usuários deve ser bloqueado.

III. Nesse caso, um firewall para filtragem de pacotes não é viável, pois não consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP).

IV. A solução é instalar um computador proxy, que fica posicionado entre o computador-cliente e o computador da empresa, como indicado na figura abaixo.

Quando o processo de cliente-usuário envia uma mensagem, o firewall proxy executa um processo de servidor para receber a solicitação. O servidor abre o pacote e determina se a solicitação é legítima. Se for, o servidor atua como um processo de cliente e envia a mensagem para o verdadeiro servidor da empresa. Se não for legítima, a mensagem é eliminada e é enviada uma mensagem de erro para o usuário externo.

Dessa maneira, as solicitações dos usuários externos são filtradas pelo firewall proxy, tomando-se por base o conteúdo na camada de:

Ano: 2009

Banca:

FGV

Órgão:

MEC

Provas:

FGV - 2009 - MEC - Administrador de redes

|

FGV - 2009 - MEC - Gerente de Segurança |

FGV - 2009 - MEC - Analista de Segurança |

FGV - 2009 - MEC - Gerente de Suporte |

Q57377

Redes de Computadores

De acordo com as recomendações Q.922 e I.233.1 do ITU-T, duas funções do Frame Relay são:

Ano: 2009

Banca:

FGV

Órgão:

MEC

Provas:

FGV - 2009 - MEC - Administrador de redes

|

FGV - 2009 - MEC - Gerente de Segurança |

FGV - 2009 - MEC - Analista de Segurança |

FGV - 2009 - MEC - Gerente de Suporte |

Q57378

Redes de Computadores

IGRP tem por significado Cisco System's Inter-Gateway Routing Protocol, sendo um protocolo que permite às gateways coordenarem suas rotas.

As alternativas a seguir apresentam os objetivos do IGRP, à exceção de uma. Assinale-a.

As alternativas a seguir apresentam os objetivos do IGRP, à exceção de uma. Assinale-a.

Ano: 2009

Banca:

FGV

Órgão:

MEC

Provas:

FGV - 2009 - MEC - Administrador de redes

|

FGV - 2009 - MEC - Gerente de Segurança |

FGV - 2009 - MEC - Analista de Segurança |

FGV - 2009 - MEC - Gerente de Suporte |

Q57380

Redes de Computadores

Um protocolo de criptografia para redes wireless apresenta, entre outras, as seguintes caracerísticas:

I. tem por objetivo garantir a confidencialidade e a integridade das informações em uma rede Wireless.

II. é o protoloco original de autenticação e criptografia definido pelo IEEE 802.11, sua chave varia de 40 e 128 bits (opcional).

III. possui um vetor de inicialização de 24 bits e é transmitido em texto claro, isso diminui consideravelmente a força do algoritmo.

IV. utiliza o protocolo RC4 para cifrar os dados.

Esse protocolo é conhecido pela sigla:

I. tem por objetivo garantir a confidencialidade e a integridade das informações em uma rede Wireless.

II. é o protoloco original de autenticação e criptografia definido pelo IEEE 802.11, sua chave varia de 40 e 128 bits (opcional).

III. possui um vetor de inicialização de 24 bits e é transmitido em texto claro, isso diminui consideravelmente a força do algoritmo.

IV. utiliza o protocolo RC4 para cifrar os dados.

Esse protocolo é conhecido pela sigla:

Q57382

Redes de Computadores

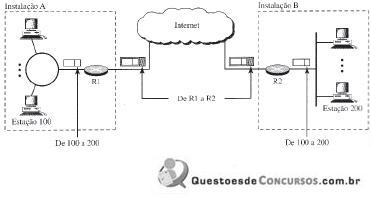

A figura a seguir ilustra uma VPN que utiliza uma rede pública (Internet) responsável pelo transporte do pacote de R1 a R2. Elementos externos à organização não conseguem decifrar o conteúdo do pacote nem os endereços de origem e de destino. A decriptação ocorre em R2, que localiza o endereço de destino do pacote e o entrega.

Essa rede usa um protocolo de segurança num esquema para fornecer autenticação, integridade e privacidade.

O protocolo de segurança e o esquema são denominados:

Essa rede usa um protocolo de segurança num esquema para fornecer autenticação, integridade e privacidade.

O protocolo de segurança e o esquema são denominados: