Questões de Concurso Público TRT - 18ª Região (GO) 2013 para Técnico Judiciário - Tecnologia da Informação

Foram encontradas 6 questões

Ano: 2013

Banca:

FCC

Órgão:

TRT - 18ª Região (GO)

Prova:

FCC - 2013 - TRT - 18ª Região (GO) - Técnico Judiciário - Tecnologia da Informação |

Q335741

Segurança da Informação

Em relação a vírus e malwares , é INCORRETO afirmar:

Ano: 2013

Banca:

FCC

Órgão:

TRT - 18ª Região (GO)

Prova:

FCC - 2013 - TRT - 18ª Região (GO) - Técnico Judiciário - Tecnologia da Informação |

Q335742

Segurança da Informação

Mariana trabalha no TRT e seu chefe solicitou a definição de uma política de backup que permitisse que todos os arquivos modificados ou alterados a cada dia de trabalho fossem copiados e pudessem ser recuperados, caso necessário, pela data da alteração. Mariana escolheu o tipo de backup

Ano: 2013

Banca:

FCC

Órgão:

TRT - 18ª Região (GO)

Prova:

FCC - 2013 - TRT - 18ª Região (GO) - Técnico Judiciário - Tecnologia da Informação |

Q335747

Segurança da Informação

Fazendo uma analogia com documentos do mundo real, seria o similar eletrônico do RG, enquanto

seria o similar eletrônico do RG, enquanto  , seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à

, seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à  , garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.

, garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.

Preenchem, correta e respectivamente, as lacunas:

seria o similar eletrônico do RG, enquanto

seria o similar eletrônico do RG, enquanto  , seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à

, seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à  , garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.

, garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.Preenchem, correta e respectivamente, as lacunas:

Ano: 2013

Banca:

FCC

Órgão:

TRT - 18ª Região (GO)

Prova:

FCC - 2013 - TRT - 18ª Região (GO) - Técnico Judiciário - Tecnologia da Informação |

Q335748

Segurança da Informação

Em relação aos tipos de malware mencionados abaixo, é correto afirmar:

Ano: 2013

Banca:

FCC

Órgão:

TRT - 18ª Região (GO)

Prova:

FCC - 2013 - TRT - 18ª Região (GO) - Técnico Judiciário - Tecnologia da Informação |

Q335749

Segurança da Informação

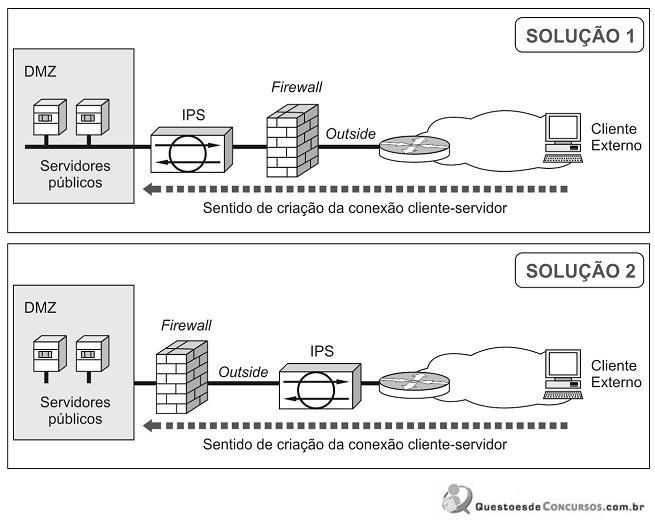

Considerando as soluções de segurança de rede representadas, é correto afirmar: