Questões de Concurso Público IBGE 2010 para Analista de Sistemas, Desenvolvimento de Aplicações

Foram encontradas 58 questões

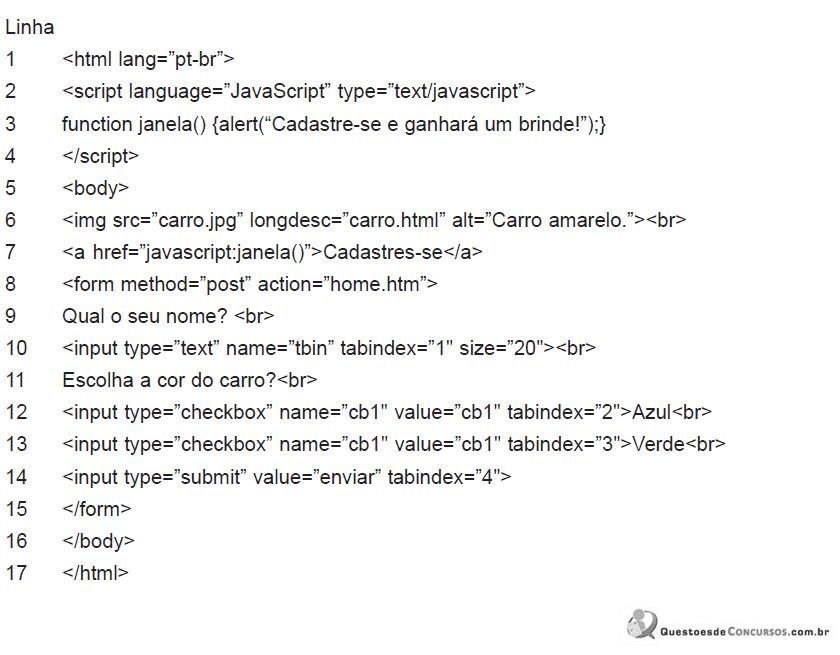

Na cartilha técnica intitulada Recomendações de Acessibilidade para a Construção e Adaptação de Conteúdos do Governo Brasileiro na Internet, as recomendações de Nível de Prioridade 1 referem-se às exigências básicas de acessibilidade, tratando-se de pontos em que os criadores e adaptadores de conteúdo Web devem satisfazer inteiramente. Caso não sejam cumpridos, grupos de usuários ficarão impossibilitados de acessar as informações do documento. Qual das linhas do código HTML acima fere as recomendações de Nível de Prioridade 1?

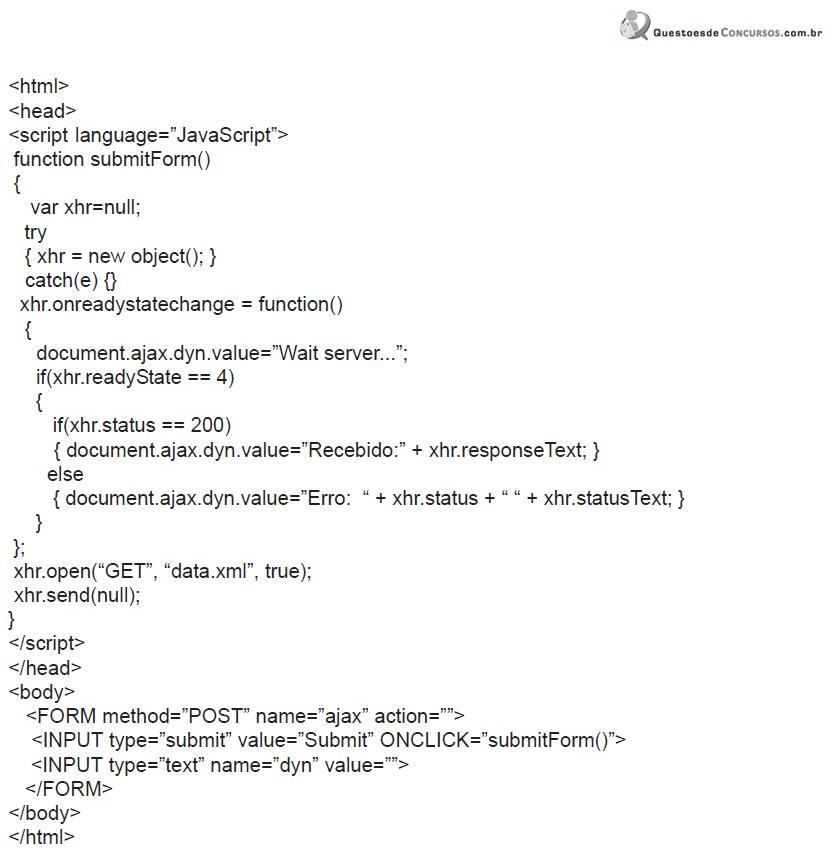

Para que esse código possa utilizar a tecnologia AJAX, na linha "xhr = new object();", "xhr" deve receber um objeto Javascript que torna possível a comunicação assíncrona com o servidor, sem a necessidade de recarregar a página por completo. Para tanto, no código acima, "object" deve ser substituído por

. As senhas dos usuários do site devem ser armazenadas criptografadas no banco de dados e, caso haja esquecimento da senha, o usuário deve solicitar o envio da mesma, descriptografada, para o seu e-mail, após confirmar informações pessoais.

. O servidor IIS (versão 6.0), no qual a aplicação está instalada, está ficando sem memória em função do grande número de acessos a um determinado aplicativo, afetando outros aplicativos.

.Os catálogos de produtos são feitos por uma empresa de design que envia, por e-mail, para o administrador do sistema, arquivos contendo fotos e descrições dos produtos que estão à venda no site, mas o nível de segurança desse processo deve ser aumentado por meio da utilização de um mecanismo que permita garantir que os arquivos recebidos pelo administrador sejam mesmo criados pela empresa de design. O analista propôs as iniciativas a seguir, atendendo a mesma ordem dos requisitos.

I - Utilizar uma função HASH para criptografar as senhas antes de salvá-las no banco de dados, sendo que, para recuperar a senha, será utilizado um algoritmo RSA que a descriptografe antes de ela ser enviada para o usuário.

II - Definir um número máximo de solicitações de kernel para o aplicativo, por meio do Gerenciador do IIS, de forma a impedir que um grande número de solicitações seja colocado em fila e sobrecarregue o servidor.

III - Deve ser utilizado um mecanismo de assinatura digital no qual a empresa de design assina digitalmente os arquivos gerados, utilizando uma chave privada, cabendo ao administrador do sistema, por meio de uma chave pública, verificar a autenticidade da assinatura.

Está(ão) correta(s) a(s) iniciativa(s)