Questões de Concurso Público UFC 2013 para Analista de Tecnologia da Informação - Segurança da Informação

Foram encontradas 60 questões

Considere a seguinte ameaça e assinale a alternativa em que são listados os ataques utilizados pelo atacante.

“Um atacante escuta o tráfego da rede com o software Wireshark e captura as senhas que são enviadas ao servidor de autenticação. O objetivo do atacante é utilizar as senhas em outro ataque, para obter acesso a recursos de rede de terceiros.”

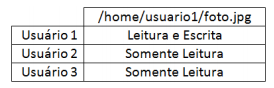

Um sistema de arquivos típico do Linux permite que o usuário defina para cada arquivo um tipo de permissão (por exemplo, somente leitura, leitura e escrita, execução).

Nesse contexto, a matriz abaixo representa qual tipo de mecanismo de controle de acesso?