Questões de Concurso

Sobre firewall em redes de computadores

Foram encontradas 554 questões

Uma vez que a varredura simples de portas é facilmente detectada por firewalls, outros tipos de mensagens passaram a ser utilizadas para mapeamento de serviços de redes, como por exemplo, as de RESET e as de SYN-ACK, que sinalizariam tentativa legítima de conexão, e, ainda, pacotes de resposta DNS (domain name system), que são respostas a mensagens geradas internamente.

Firewalls que utilizam filtros de pacotes sem estados não verificam a parte útil de dados dos pacotes e não guardam o estado das conexões, o que pode impedir que sejam totalmente eficazes.

Seja para impedir que determinados computadores em uma rede local possam consultar servidores DNS na Internet, seja para controlar esses computadores na saída da rede por um firewall para o serviço de DNS, o firewall deve bloquear o uso do protocolo UDP na porta padrão 53.

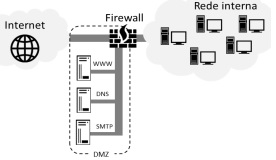

O tráfego liberado neste firewall é o seguinte:

Interface externa (Internet):

• saída: tudo;

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Interface Rede interna:

• saída: tudo;

• entrada: nada;

Interface da DMZ:

• saída: portas 25/TCP (SMTP), 53/UDP e 53/TCP (DNS) e 113 (IDENT);

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Com base nas regras do firewall, é correto afirmar que:

O firewall pode ser utilizado como uma barreira para filtrar o tráfego entre a rede interna de uma empresa e a Internet. O proxy é um modelo de firewall que tem a finalidade de filtrar os pacotes que se baseiam nos routers disponíveis na rede.

Considere a instalação e a configuração de um computador desktop com o sistema operacional Windows, para o qual seja necessária a filtragem das comunicações estabelecidas por uma aplicação específica, de modo a permitir o estabelecimento de conexões de saída, mas não o de conexões originadas de agentes externos ao computador. Nessa situação, é possível empregar o firewall do Windows com segurança avançada.

A partir das informações apresentadas e dos conceitos de arquitetura cliente-servidor multicamadas, julgue os item a seguir.

No modelo apresentado, uma vez que o acesso dos clientes magros (Thin Client) ocorre apenas pelo servidor de aplicação 1, é dispensável o uso de firewalls para isolar os servidores de bancos de dados dos servidores de aplicação.

Considerando essa situação hipotética, julgue o item que se segue, relativo a firewall e proxy.

O firewall IPTABLES permite o uso de filtro de pacotes, de forma a controlar o fluxo de dados entre a rede local e a Internet, interferindo em situações normais até a camada de transporte do modelo TCP/IP.