Questões de Concurso

Sobre malware (vírus, worms e pragas virtuais) em noções de informática

Foram encontradas 1.622 questões

I. Um worm espalha-se por meio de vulnerabilidades, identificando computadores ativos na rede e explorando as conexões ou a internet através de correio eletrônico, redes sociais, bate papo e programas de compartilhamento de arquivos.

II. O impacto de um worm na máquina infectada se traduz no consumo de tráfego na rede durante a transmissão, tornando o acesso à internet mais lento.

III. É uma rede formada por milhares de computadores zumbis, o que oferece maior capacidade computacional para realizar ataques ou ações maliciosas.

Assinale a alternativa correta:

• Constitui uma praga cibernética que esconde-se nos sistemas operacionais para que usuários mal intencionados possam fazer o que quiserem e quando bem entenderem.

• No sistema Windows, em uma forma de atuação eles infectam tarefas e processos de memória, anulando os pedidos do programa que está com esta praga, fazendo com que o programa não encontre os arquivos necessários para funcionar. Em resumo, este vírus “engana” o programa, fazendo-o acreditar que o arquivo não está lá, provocando mensagens de erro.

• Nas distribuições Linux/Unix, em uma forma de atuação eles substituem um programa de listagem de arquivos e, com isso, ele mesmo passa a exibir as listas, ao mesmo tempo em que fica são e salvo, escondido no sistema. Em resumo, se este vírus não é detectado, fica fácil para um hacker com más intenções exercer o direito de ir e vir no computador infectado.

Esse vírus é conhecido como:

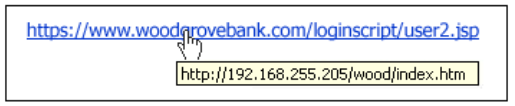

Com relação aos tipos de pragas virtuais. Ao ler seus e-mails, o usuário verificou que recebeu uma mensagem um pouco estranha, acha que pode ser um golpe que visa roubar suas informações pessoais (roubo de identidade). E mostrou o seguinte link ao técnico de laboratório:

No exemplo acima (imagem), observe que colocar (sem clicar) o ponteiro do mouse sobre o link

revela o endereço Web real, conforme exibido na caixa com o plano de fundo amarelo. Nesse

tipo de mensagem de e-mail, o destinatário é direcionado a um site fraudulento no qual são

solicitados a fornecer informações pessoais, por exemplo, o número ou a senha de uma conta.

Isso é um caso típico de:

São Programas que exibem propagandas e anúncios sem a autorização do usuário, tornando o computador e a conexão lentos. Normalmente, assumem o formato de pop-up. Essa é a definição de:

Fonte: http://seguranca.uol.com.br/antivirus/dicas/curiosidades/o-que-e-malware-adware-cavalo-troia-spyware.html#rmcl - com adaptações.