Questões da Prova Exército - 2014 - EsFCEx - Oficial - Informática

Foram encontradas 70 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

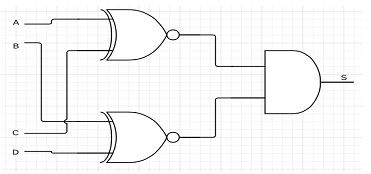

Para responder o item utilize a figura abaixo.

Indique em qual das situações listadas abaixo o circuito lógico da figura produzirá a saída S=1.

I. Como estes firewalls examinam dados da camada superior, eles podem impedir ataques que empregam vulnerabilidade ou funções de aplicações específicas.

II. Ataques de roteamento da origem ocorrem quando a estação origem especifica a rota que um pacote deverá seguir na Internet na tentativa de evitar as medidas de segurança que não analisam as informações do roteamento da origem.

III. A contramedida contra um ataque de falsificação de endereço IP é descartar pacotes com um endereço de origem interno se o pacote chegar por uma interface externa.

IV A política de descarte padrão de pacotes aumenta a facilidade de uso para os usuários finais.

V. A contramedida contra ataques de fragmento pequeno é impor a regra de que o primeiro fragmento de um pacote deverá conter uma quantidade mínima pré-definida do cabeçalho de transporte.

Em relação classificação de intrusos em um sistema, associe a segunda coluna de acordo com a primeira e, a seguir, assinale a alternativa com a sequência correta.

Tipo

1. Clandestino

2. Irregular

3. Infrator

4. Mascarado

5. Invasor

Característica

( ) Um indivíduo não autorizado que penetra nos controles de acesso de um sistema para explorar a conta de um usuário legítimo.

( ) Um usuário legítimo que acessa dados, programas ou recursos para os quais não está autorizado.

( ) Um indivíduo que se apodera do controle de supervisor do sistema e utiliza esse controle para escapar de auditorias e controles de acesso.

O termo ___________ se refere a um circuito que _____________ um conjunto de estados predeterminados controlados por ___________ e outros sinais de entrada.