Questões Militares Comentadas por alunos sobre ataques e ameaças em segurança da informação

Foram encontradas 39 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Ano: 2020

Banca:

Aeronáutica

Órgão:

EEAR

Prova:

Aeronáutica - 2020 - EEAR - Sargento da Aeronáutica - Informática |

Q1615932

Segurança da Informação

Assinale a alternativa que preenche corretamente a lacuna da

assertiva a seguir:

O termo phishing é um tipo de golpe que visa a obtenção de dados pessoais e financeiros de usuários, por meio da __________.

O termo phishing é um tipo de golpe que visa a obtenção de dados pessoais e financeiros de usuários, por meio da __________.

Ano: 2020

Banca:

Aeronáutica

Órgão:

EEAR

Prova:

Aeronáutica - 2020 - EEAR - Sargento da Aeronáutica - Informática |

Q1615917

Segurança da Informação

Um administrador de rede encontrou um dicionário de dados

em uma estação de trabalho. Qual ataque cibernético pode utilizar

de tal ferramenta para realizar adivinhações de credenciais de

acesso, por meio de tentativa e erro?

Ano: 2020

Banca:

Aeronáutica

Órgão:

EEAR

Prova:

Aeronáutica - 2020 - EEAR - Sargento da Aeronáutica - Informática |

Q1615902

Segurança da Informação

Assinale a alternativa que descreve o termo malvertising.

Ano: 2020

Banca:

Aeronáutica

Órgão:

EEAR

Prova:

Aeronáutica - 2020 - EEAR - Sargento da Aeronáutica - Informática |

Q1615901

Segurança da Informação

Considerando o contexto de Tecnologia da Informação,

assinale a alternativa que contém o termo que completa

corretamente a lacuna.

Uma mensagem com conteúdo inverídico ou preocupante, que tenha sido enviada supostamente por autores ou instituições de confiança, pode ser denominada boato ou _________.

Uma mensagem com conteúdo inverídico ou preocupante, que tenha sido enviada supostamente por autores ou instituições de confiança, pode ser denominada boato ou _________.

Ano: 2020

Banca:

Aeronáutica

Órgão:

CIAAR

Prova:

Aeronáutica - 2020 - CIAAR - Engenharia de Computação |

Q1614003

Segurança da Informação

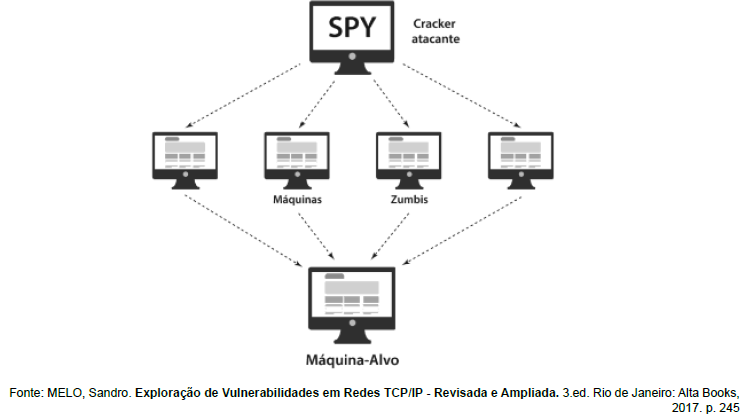

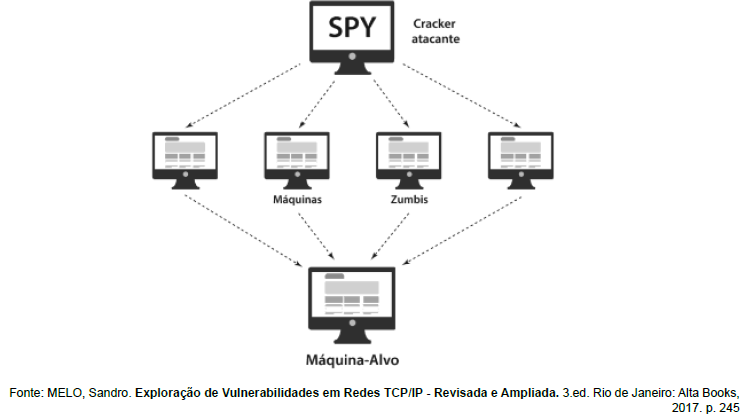

A imagem a seguir é um exemplo simples na qual um cracker faz um ataque DDoS em três etapas.

Os zumbis são personagens que atuam no processo que roda no agente responsável por receber e executar os comandos enviados pelo cliente. Geralmente ficam bem escondidos. Em um ataque DDoS com essas características, o que acontece na segunda etapa do ataque?

Os zumbis são personagens que atuam no processo que roda no agente responsável por receber e executar os comandos enviados pelo cliente. Geralmente ficam bem escondidos. Em um ataque DDoS com essas características, o que acontece na segunda etapa do ataque?