Questões de Concurso Para ciência da computação

Foram encontradas 235 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

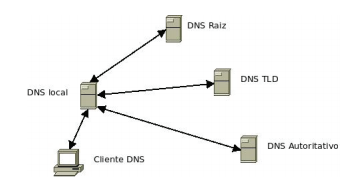

Sobre um serviço DNS local, não autoritativo, afirma-se que: I) a consulta do cliente DNS para o DNS local é chamada iterativa. II) o DNS local resolve a consulta do cliente, sem outras consultas, desde que ela já tenha sido feita anteriormente. III) os servidores DNS TLD resolvem todos os servidores autoritativos da hierarquia DNS. IV) o DNS local também responde a consultas não locais. Assinale a alternativa que apresenta somente as afirmativas CORRETAS.

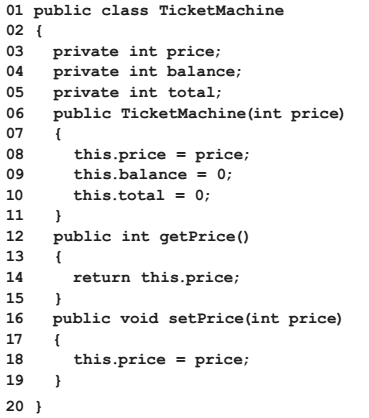

O código a seguir apresenta a definição de uma classe em Java. A numeração presente à esquerda de cada linha não faz parte do código em Java e será usada para referenciar cada trecho de código.

Como base no código do quadro acima, analise as proposições a seguir e julgue-as como FALSAS (F) ou VERDADEIRAS (V).

( ) Os métodos desta classe são definidos nas linhas 03, 04 e 05.

( ) O construtor desta classe está definido nas linhas 06, 07, 08, 09, 10 e 11.

( ) Nas linhas 03, 04 e 05 são definidos métodos privados.

( ) As linhas 16, 17, 18 e 19 definem um método modificador.

( ) As palavras this.price, this.balance e this.total que aparecem nas linhas 08, 09 e 10 respectivamente, representam variáveis locais do construtor desta classe.

Assinale a alternativa que contém a sequência CORRETA de V ou F, de cima para baixo.