Questões de Concurso

Para dataprev

Foram encontradas 3.167 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

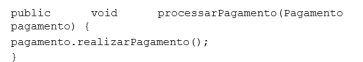

Assinale a opção que indica o conceito de orientação a objetos que está sendo aplicado quando o método realizarPagamento() é chamado em um objeto do tipo Pagamento, mas o comportamento específico é definido pelas subclasses (PagamentoCartao ou PagamentoBoleto).

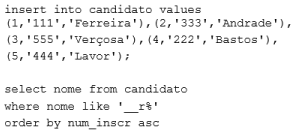

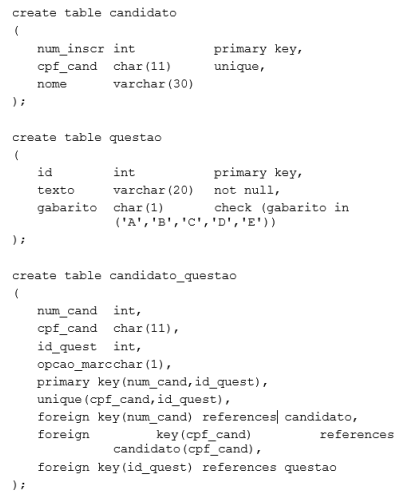

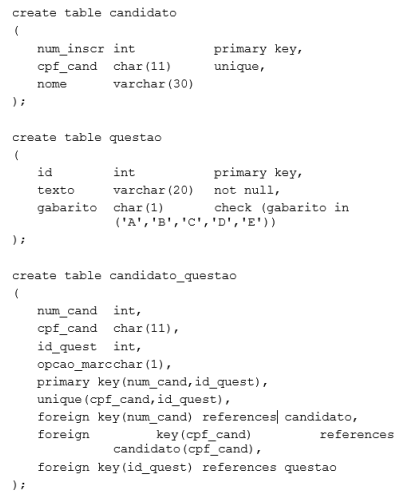

Considere a execução dos comandos SQL a seguir:

Assinale a opção que apresenta a ordem correta dos nomes impressos pelo comando SELECT.

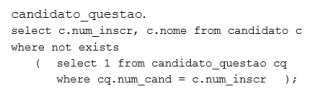

A execução da consulta SQL especificada produz como resultado o número de inscrição e nome dos candidatos que responderam a

Nesse contexto, é correto afirmar que

Nesse contexto, uma possível solução para uma questão arquitetural é conhecida como “trucking”, que trata

Sobre o padrão IEEE 802.11a, observa-se como uma de suas características

O protocolo FTP apresenta diversas características listadas a seguir, exceto uma. Assinale-a

Na descrição do quadro clínico do trabalhador em seu prontuário, você deve usar, respectivamente, os seguintes termos:

Para tais coletas, a nota orienta os profissionais de saúde quanto à observação e cumprimento das seguintes medidas de biossegurança:

Quanto às empresas de grau de risco 2, devem constituir CIPA, em composição equivalente a esta, quando o estabelecimento tiver

I. No manejo de imunobiológicos em frascos multidoses, a agulha utilizada para aspiração pode ser mantida inserida no frasco, de modo a facilitar as aspirações futuras e evitar a contaminação do frasco pelo excesso de perfuração por agulhas na borracha de vedação.

II. Para facilitar o fluxo de atendimento, recomenda-se aspirar com antecedência as doses dos devidos imunobiológicos, deixando seringas preenchidas (previamente preparadas) e corretamente identificadas, armazenadas na câmara refrigerada ou na caixa térmica de uso diário da sala de vacinação.

III. Na diluição de imunobiológicos liofilizados, após a introdução do diluente no frasco de vidro, é necessário homogeneizar o conteúdo realizando um movimento rotativo do frasco em sentido único, sem produzir espuma.

Está correto o que se afirma em

Com a Portaria MTP nº 4.219, de 20 de dezembro de 2022, o título e sua respectiva sigla, que entraram em vigor a partir do dia 20 de março de 2023, são

Desta forma, a NR-7 estabelece, como parâmetro para ambientes climatizados, a faixa de temperatura do ar entre

Considerando esta Resolução, julgue as afirmativas a seguir, assinalando V para a afirmativa verdadeira e F para a afirmativa falsa.

( ) É permitido à equipe de Enfermagem a utilização do desfibrilador externo automático (DEA).

( ) Não havendo a disponibilidade do DEA, no âmbito da equipe de Enfermagem, é privativo do Enfermeiro, o manejo do desfibrilador manual para ministrar o choque elétrico.

( ) Nos serviços de saúde e nas unidades pré-hospitalares móveis, o teste funcional do desfibrilador manual, é atividade atribuída à toda equipe de enfermagem.

As afirmativas, na ordem apresentada, são

Assim, sabe-se que para administrar 10 unidades internacionais (UI) de insulina regular, utilizando-se seringa (graduada em ml, com capacidade total de 1 ml), deve-se aspirar do frasco de insulina (em proporção de 100UI/ml), e administrar ao paciente o volume de

Sobre as medidas de prevenção, estabelecidas nesta norma, é correto afirmar que

Sobre o câncer de mama, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Dentre os principais fatores de risco ambientais para o desenvolvimento da doença está a exposição frequente a radiações ionizantes.

( ) Para o rastreamento em mulheres assintomáticas, o Ministério da Saúde recomenda a realização de uma mamografia a cada dois anos na faixa etária de 38 a 69 anos.

( ) Homens também podem ter câncer de mama, sendo entre eles considerado raro (representando apenas 1% dos casos).

As afirmativas, na ordem apresentada, são