Questões da Prova FAPERP - 2015 - SeMAE - Analista em Tecnologia da Informação

Foram encontradas 60 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere o seguinte trecho de código implementado em JAVA:

import java.util.Scanner

public class Addition

{

public static void main ( String[] args )

{

Scanner input = new Scanner ( System.in );

int numero1, numero2, soma;

numero1 = input.nextInt();

numero2 = input.nextInt();

soma = numero1 + numero2;

}

}

A partir do trecho de código apresentado, assinale a alternativa

que apresenta apenas afirmações corretas:

Uma boa lógica de programação é fundamental para que os algoritmos sejam bem desenvolvidos e, consequentemente, os programas bem implementados, claro que se agregando o conhecimento da sintaxe da linguagem de programação escolhida. Dessa forma, pensando-se em estruturas de algumas implementações, considere o seguinte trecho de código:

int fibonacci (int N)

{

if (N <= 1)

return N;

else

return ( fibonacci(N - 1) + fibonacci(N - 2) );

}

Pode-se afirmar, a partir do código anteriormente apresentado, que:

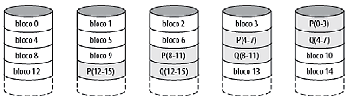

Em diversas empresas, sejam elas do seguimento de tecnologia da informação ou não, o estabelecimento de garantias para que as informações não se percam, em geral, é compreendido como fundamental. Além disso, também existe a questão da disponibilidade da informação a todo o tempo, com vistas ao não retardamento de tarefas a serem cumpridas. Dessa forma, são implementados desde mecanismos de recuperação de informação, por exemplo através de backups, de modo que se ocorrer alguma falha, exista a possibilidade de reaver a informação, até mecanismos de redundância, para garantir o acesso pleno e contínuo aos dados. Uma das maneiras de se criar redundância é através da tecnologia RAID (Redundant Array of Independent Disks), conforme pode ser visto na figura a seguir.

Fonte: Arquitetura e Organização de Computadores - 8 Edição

A partir das informações anteriormente oferecidas, assinale a

alternativa que contempla o nível de RAID demonstrado, bem

como uma de suas características: