Questões da Prova Gestão Concurso - 2014 - CEMIG-TELECOM - Analista de Tecnologia da Informação e Comunicação Jr.

Foram encontradas 48 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

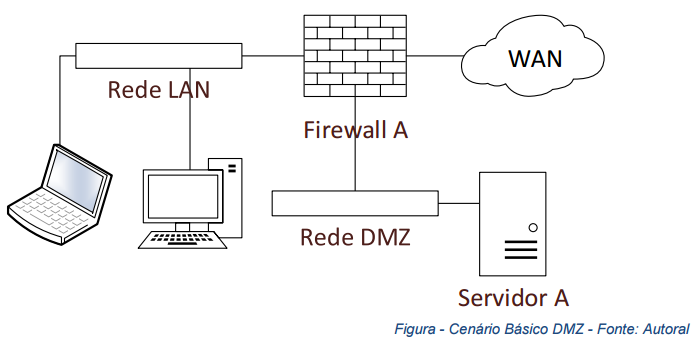

A figura ilustra um cenário tradicional para arranjo logico de um perímetro com DMZ (Zona Desmilitarizada).

Baseando-se no conceito de perímetro de segurança logico, DMZ e das funcionalidades dos mecanismos de segurança

exigidos e disponíveis, assinale a assertiva verdadeira:

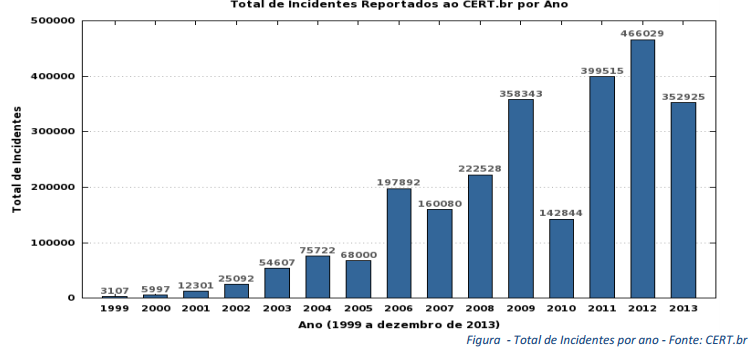

O gráfico estatístico da CERT.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil) aponta uma queda no número de incidentes reportado em 2013 se comparado a 2012, mesmo com o crescimento de usuários e acesso a sites e serviços. Grande parte dessa queda atribui-se à qualidade do serviço, que estão apresentando menor número de vulnerabilidade e ao crescente treinamento dos usuários de internet. Entretanto, a segurança de perímetro ainda continua a ser um dos itens mais delicados na análise de um ambiente computacional corporativo. Baseando-se no conceito de perímetro de segurança lógico e das funcionalidades dos mecanismos de segurança exigidos e disponíveis, assinale a alternativa CORRETA:

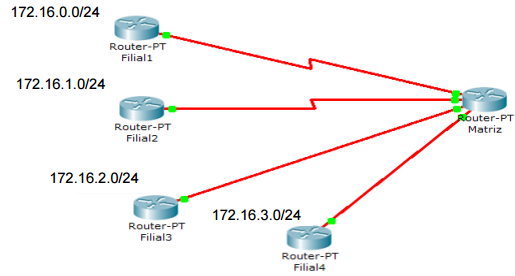

Uma multinacional possui quatro unidades interligadas com sua matriz central. As rotas são recebidas de forma nãosumarizada pelos protocolos de roteamento. Entretanto, foi pedido a você que utilizasse também uma rota sumarizada de super-rede para representar as quatro-subredes na tabela de roteamento utilizando uma única entrada estática. Com base no cenário, marque a alternativa que mostra CORRETAMENTE o endereço de rede e a máscara de subrede para a rota sumarizada que se deseja.