Questões da Prova FCC - 2014 - TRT - 2ª REGIÃO (SP) - Analista Judiciário - Tecnologia da Informação

Foram encontradas 58 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

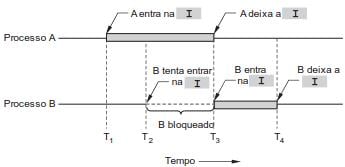

Este diagrama mostra a concorrência entre dois processos tentando acessar uma área controlada por um controle de fluxo. As áreas demarcadas pelas lacunas I são conhecida como

1. Cada ponte tem um ID. Aquela ..II..... deve se tornar a ponte-raiz.

2. Identifica-se em cada ponte a porta com menor custo até a ponte-raiz, chamada de porta-raiz.

3. Identifica-se em cada LAN a ponte com menor custo até a raiz. Esta será a ponte designada, e a porta que a conecta à LAN será a porta designada.

4. As portas designadas e raiz serão marcadas como portas de encaminhamento e as demais portas serão portas bloqueantes.

O protocolo ..III... o implementa de forma automática e distribuída e tem como requisitos:

- Um endereço ..IV.. para o protocolo.

- Um ID único para cada ponte.

- Um ID único para cada porta, no escopo da ponte que a possui.

O protocolo ...V.... necessita das seguintes informações:

- Prioridade relativa de cada ponte na rede.

- Prioridade relativa de cada porta em uma ponte.

- O custo de caminho de cada porta.

As lacunas I, II, III, IV e V são, correta e respectivamente, preenchidas em:

[1] WPA com AES habilitado.

[2] WEP.

[3] WPA2 com AES habilitado.

[4] WPA apenas com TKIP habilitado.

A ordem das configurações acima que possibilita um nível de segurança MAIOR para uma menor segurança em uma rede sem fio, em que a configuração seja possível, é: