Questões da Prova FCC - 2014 - Câmara Municipal de São Paulo - SP - Consultor Técnico Legislativo - Informática

Foram encontradas 60 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

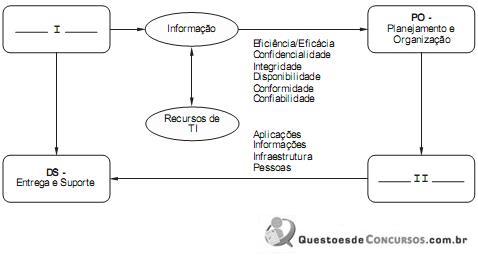

As lacunas I e II são preenchidas, correta e respectivamente, pelos domínios

I. Em vez da utilização de vários equipamentos com seus respectivos sistemas operacionais, utiliza-se somente um computador com máquinas virtuais abrigando os vários sistemas operacionais e suas respectivas aplicações e serviços.

II. Trata-se de uma espécie de plataforma implementada no hospedeiro que recebe os sistemas a serem virtualizados, controlando os seus recursos e mantendo-os "invisíveis" em relação aos outros.

III. Técnica utilizada para virtualização em que o sistema a ser virtualizado (sistema convidado) sofre modificações para que a interação com o monitor de máquinas virtuais seja mais eficiente. O sistema operacional do hóspede executa em uma máquina virtual similar ao hardware físico, mas não equivalente.

Os itens I, II e III definem, correta e respectivamente,