Questões da Prova COPEVE-UFAL - 2014 - UFAL - Técnico de Tecnologia da Informação

Foram encontradas 52 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

1ª Coluna 2ª Coluna

( ) TeraByte 1. Conjunto de 1024 kilobytes

( ) MegaByte 2. Conjunto de 8 bits

( ) KiloByte 3. Conjunto de 1024 megabytes

( ) Byte 4. Conjunto de 1024 gigabytes

( ) Gigabyte 5. Conjunto de 1024 bytes

obtém-se, de cima para baixo, a sequência

I. A representação do mundo real por meio de um conjunto de objetos denominados relacionamentos e seus atributos constitui o modelo de tuplas e registros.

II. Denomina-se chave estrangeira o conjunto de um ou mais atributos que nunca se repetem. As chaves estrangeiras poderão ser utilizadas como um índice para a tabela de banco de dados.

III. Na linguagem de consulta estruturada (SQL) é correto utilizar o comando TRUNCATE TABLE com a finalidade de excluir todos os dados de uma tabela.

verifica-se que está(ão) correta(s) :

A figura mostra uma janela do navegador Internet Explorer (IE), versão 9, com as configurações de rede do usuário. Dadas as afirmativas baseadas na figura,

I. O usuário faz parte de uma Intranet e somente poderá acessar a Internet via um servidor proxy.

II. A opção Usar um servidor proxy para a rede local faz com que o IE solicite autenticação em toda conexão de Internet que for realizada.

III. Se o servidor proxy responder na porta 80 e a conexão passar por um firewall de rede, então o firewall deverá permitir conexões de saída da estação do usuário com a porta 80 de destino no endereço do proxy.

verifica-se que está(ão) correta(s) :

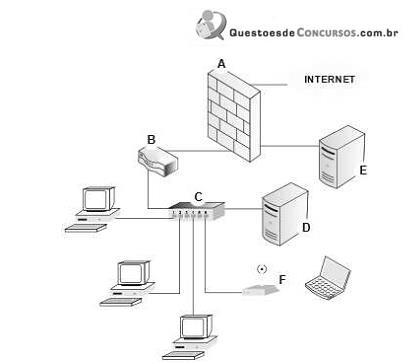

A figura representa uma montagem típica de redes de computadores em uma organização pequena. Nela encontramos diversos equipamentos necessários ao bom funcionamento dessa rede. O dispositivo representado pela letra A que tem a função de bloquear os ataques à rede local (LAN) provenientes da Internet através da verificação do endereço IP é conhecido como :