Questões da Prova NUCEPE - 2012 - PC-PI - Perito Criminal - Informática

Foram encontradas 46 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Acerca das infraestruras de aplicação web (Web application framework), considere as afirmações.

1) É uma infraestrutura de software que é projetada para apoiar o desenvolvimento de websites dinâmicos, aplicações web e serviços web.

2) Usualmente baseada num arquitetura de três níveis (three-tier architecture) onde as aplicações são estruturadas em rês níveis físicos: cliente, aplicação e banco de dados (relacional).

3) Muitos seguem o padrão arquitetural Modelo Visão Controlador (MVC) para separar o modelo de dados com as regras de negócio da interface do usuário. Isto geralmente é considerado uma boa prática uma vez que modulariza o código, promove reutilização de código e permite que várias interfaces sejam aplicadas.

Está(ão) correta(s):

Acerca dos Sistemas Integrados de Gestão Empresarial (SIGE ou SIG), do inglês Enterprise Resource Planning (ERP), analise as seguinte afirmações:

1) ERP é um conjunto de sistemas que tem como objetivo agregar e estabelecer relações de informação entre todas as áreas de uma companhia.

2) Os sistemas ERP são compostos por uma base de dados única e por módulos que suportam diversas atividades das empresas. Os dados utilizados por um módulo são armazenados na base de dados central para serem manipulados por outros módulos.

3) São exemplos de ERP: Sistema Integrado de Banco de Dados (SIBD), Sistema de Gerenciamento de Banco de Dados (SGDB) e Sistema de Apoio a Decisão (SAD).

Está(ão) correta(s):

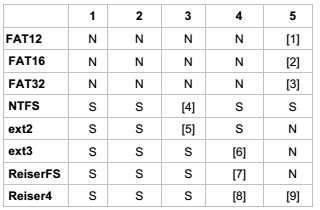

Considere os sistemas de arquivos FAT12, FAT16, FAT32, NTFS, EXT2, EXT3 e REISER. Substitua as entradas numeradas de [1] a [9] na tabela abaixo com “S” ou “N” conforme o sistema de arquivos na linha correspondente tenha (S) ou não (N) a característica na coluna. Onde as características estão assim numeradas:

1) Hard Links

2) Soft Links

3) Block Journalling

4) Cas-Sensitive

5) File Change Log

Por exemplo FAT12 Não tem a característica 3 que é ter

Block Journalling. Assinale a sequência de N's e S's correta

abaixo:

Em relação às tecnologias de middleware baseadas na metáfora de filas (message and queuing middleware), analise as afirmativas abaixo.

1) É possível filtrar as mensagens antes do seu processamento;

2) É possível enviar mensagens mesmo na presença de falhas na rede;

3) É possível enviar mensagens para vários destinatários;

Está(ão) correta(s):