Questões da Prova CESGRANRIO - 2011 - Petrobras - Analista de Sistemas Júnior - Infra-Estrutura - 2011

Foram encontradas 68 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

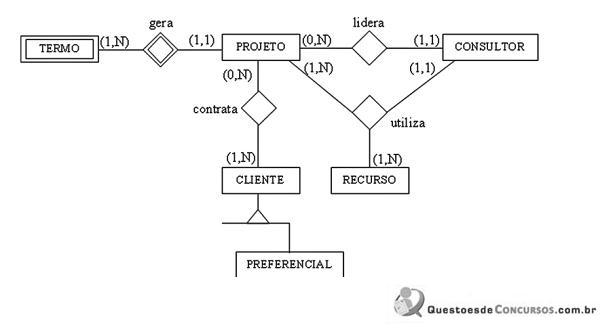

Sabendo-se que todas as entidades foram mapeadas em tabelas do modelo relacional e que as chaves primárias das relações criadas são simples (constituídas por apenas um único atributo), quantas chaves estrangeiras podem aparecer no modelo produzido?

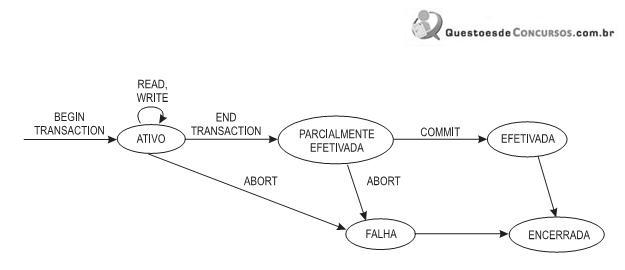

Sejam os eventos:

• BEGIN TRANSACTION - Marca o início da execução de uma transação.

• END TRANSACTION - Marca o término da execução de uma transação.

• READ, WRITE - Representam as operações de leitura e escrita de uma transação.

• COMMIT - Indica término com sucesso da transação, com as alterações realizadas refletidas na base de dados.

• ABORT - Indica que uma transação não terminou com sucesso.

Ao relacionar esse diagrama às propriedades ACID (Atomicidade, Consistência, Isolamento e Durabilidade), tem-se que estará garantido(a)

I - Gerenciar as operações - Busca manter a integridade dos dados e assegurar que a infraestrutura de TI possa resistir e se recuperar de erros e falhas, atingindo os níveis de serviço operacionais para o processamento programado de dados, proteção das saídas de dados críticos, monitoramento e manutenção da infraestrutura.

II - Gerenciar o ambiente físico - Busca proteger os ativos de TI e os dados do negócio e minimizar o risco de interrupção nos negócios, provendo e mantendo um ambiente físico adequado que proteja os recursos de TI contra acesso indevido, danos ou roubo.

III - Gerenciar os dados - Busca otimizar o uso da informação e garantir que a informação esteja disponível quando requisitada com alto desempenho, de forma integrada, mantendo a sua consistência e restringindo o seu acesso aos administradores das bases de dados.

IV - Garantir a segurança dos sistemas - Busca manter a integridade da infraestrutura de informação e de processamento e minimizar o impacto de vulnerabilidades e incidentes de segurança, definindo políticas, procedimentos e padrões de segurança de TI e monitorando, detectando, reportando e solucionando vulnerabilidades de segurança.

Estão de acordo com o COBIT APENAS os que se apresentam em

• Assegurar a satisfação dos usuários finais com as ofertas e níveis de serviço.

• Assegurar o uso apropriado e a performance de aplicativos e tecnologia.

• Reduzir os defeitos e retrabalhos na entrega de serviços e soluções.

• Assegurar o mínimo impacto para os negócios no caso de uma parada ou mudança nos serviços de TI.

Quais processos de COBIT devem receber esforço prioritário, considerando a motivação da reunião e os objetivos nela determinados para o grupo de trabalho?

I - Gerenciamento de Incidentes

II - Gerenciamento de Capacidade

III - Gerenciamento de Nível de Serviço

P - Categorizar e definir prioridades durante o atendimento ao usuário.

Q - Corrigir efetivamente as causas de incidentes.

R - Produzir e manter o catálogo de serviços ao cliente.

S - Garantir que a infraestrutura de TI é fornecida no momento correto com o volume de recursos e custo corretos.

As associações corretas são: