Questões da Prova FGV - 2015 - TCE-SE - Analista de Tecnologia da Informação-Segurança da Informação

Foram encontradas 4 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Ano: 2015

Banca:

FGV

Órgão:

TCE-SE

Prova:

FGV - 2015 - TCE-SE - Analista de Tecnologia da Informação-Segurança da Informação |

Q516703

Redes de Computadores

Em relação às tecnologias de redes para o armazenamento e compartilhamento de dados, é correto afirmar que:

Ano: 2015

Banca:

FGV

Órgão:

TCE-SE

Prova:

FGV - 2015 - TCE-SE - Analista de Tecnologia da Informação-Segurança da Informação |

Q516702

Redes de Computadores

Para aumentar a confiabilidade e o desempenho do sistema de armazenamento de dados da empresa, você recomendou combinar vários discos aplicando a técnica RAID para distribuir dados entre eles. Em relação às técnicas RAID, analise as seguintes características:

1. Todos os dados são sempre gravados em dois discos, garantindo redundância da informação.

2. Para obter melhor desempenho, os dados devem ser distribuídos em vários discos.

3. A informação de paridade não é distribuída nos discos do grupo RAID.

A configuração RAID que atende a essas características é:

1. Todos os dados são sempre gravados em dois discos, garantindo redundância da informação.

2. Para obter melhor desempenho, os dados devem ser distribuídos em vários discos.

3. A informação de paridade não é distribuída nos discos do grupo RAID.

A configuração RAID que atende a essas características é:

Ano: 2015

Banca:

FGV

Órgão:

TCE-SE

Prova:

FGV - 2015 - TCE-SE - Analista de Tecnologia da Informação-Segurança da Informação |

Q516698

Redes de Computadores

Usuários reclamaram que um determinado site Web não estava funcionando. Para verificar o problema, o administrador executou um telnet na porta http do servidor que hospedava o site, e não recebeu resposta alguma. Pings para o mesmo servidor funcionavam normalmente. A hipótese mais provável para a causa do problema é:

Ano: 2015

Banca:

FGV

Órgão:

TCE-SE

Prova:

FGV - 2015 - TCE-SE - Analista de Tecnologia da Informação-Segurança da Informação |

Q516704

Redes de Computadores

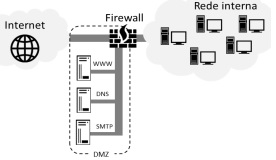

Para proteger a rede interna de visitantes indesejáveis, o administrador de redes de uma empresa implementou a seguinte arquitetura de firewall:

O tráfego liberado neste firewall é o seguinte:

Interface externa (Internet):

• saída: tudo;

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Interface Rede interna:

• saída: tudo;

• entrada: nada;

Interface da DMZ:

• saída: portas 25/TCP (SMTP), 53/UDP e 53/TCP (DNS) e 113 (IDENT);

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Com base nas regras do firewall, é correto afirmar que:

O tráfego liberado neste firewall é o seguinte:

Interface externa (Internet):

• saída: tudo;

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Interface Rede interna:

• saída: tudo;

• entrada: nada;

Interface da DMZ:

• saída: portas 25/TCP (SMTP), 53/UDP e 53/TCP (DNS) e 113 (IDENT);

• entrada: apenas os pacotes que obedecem às seguintes combinações de protocolo, endereço e porta de destino:

25/TCP para o servidor SMTP

53/TCP e 53/UDP para o servidor DNS

80/TCP para o servidor WWW

Com base nas regras do firewall, é correto afirmar que: