Questões de Concurso Público UFSM 2017 para Técnico de Tecnologia da Informação

Foram encontradas 50 questões

Considere as seguintes afirmações.

I → VLAN (Virtual LAN) é um método para a criação de redes lógicas diferentes e independentes em uma mesma rede física.

II → O broadcast originado em uma VLAN não é recebido pelos computadores em outra VLAN.

III → VLANs são subredes distintas; a VLAN_A e a VLAN_B são consideradas subredes completamente distintas, mesmo que estejam configuradas no mesmo switch.

Está(ão) correta(s)

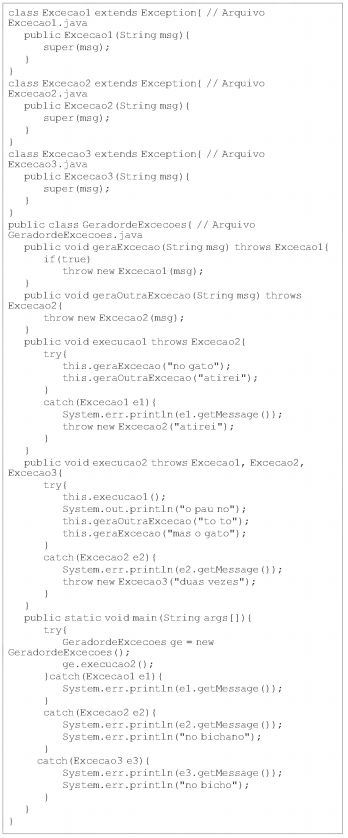

Observe o código em Java descrito a seguir.

Assinale a alternativa que representa a ordem de

execução desse trecho de código no prompt de

comando do sistema operacional, caso o código possa ser executado. O símbolo / representa a quebra de

linha.

Para garantir a integridade dos dados em um sistema de banco de dados, todas as transações têm de garantir a verificação de quatro propriedades. Relacione as propriedades na primeira coluna às respectivas descrições na segunda coluna.

(1) Atomicidade

(2) Consistência

(3) Isolamento

(4) Durabilidade

( ) A execução de uma transação isolada preserva a consistência do banco de dados.

( ) Depois que uma transação for completada com sucesso, as mudanças que ela fez no banco de dados persistem, mesmo que existam falhas no sistema.

( ) Todas as operações da transação são refletidas corretamente no banco de dados, ou nenhuma delas.

( ) Embora várias transações possam ser executadas de forma simultânea, o sistema garante que cada transação não está ciente das outras transações que estão sendo executadas simultaneamente.

A sequência correta é