Questões de Concurso Público UFES 2014 para Técnico em Restauração

Foram encontradas 5 questões

Ano: 2014

Banca:

UFES

Órgão:

UFES

Provas:

UFES - 2014 - UFES - Assistente em Administração

|

UFES - 2014 - UFES - Técnico de laboratório - Análises Clínicas |

UFES - 2014 - UFES - Técnico de Anatomia e Necropsia |

UFES - 2014 - UFES - Técnico em Eletrotécnica |

UFES - 2014 - UFES - Técnico em Metalurgia |

UFES - 2014 - UFES - Técnico em Audiovisual |

UFES - 2014 - UFES - Técnico em Restauração |

UFES - 2014 - UFES - Tradutor e Intérprete de Linguagem de Sinais |

Q469129

Noções de Informática

Softwares, assim como outras obras de esforço intelectual, como músicas e livros, são protegidos por direitos autorais (também conhecido como copyright). Para copiar e instalar um software em um computador, uma pessoa física ou uma empresa precisa seguir o que consta na licença daquele software. O software que pode ser obtido gratuitamente na internet e instalado em qualquer PC sem infração de direitos autorais é

Ano: 2014

Banca:

UFES

Órgão:

UFES

Provas:

UFES - 2014 - UFES - Assistente em Administração

|

UFES - 2014 - UFES - Técnico de laboratório - Análises Clínicas |

UFES - 2014 - UFES - Técnico de Anatomia e Necropsia |

UFES - 2014 - UFES - Técnico em Eletrotécnica |

UFES - 2014 - UFES - Técnico em Metalurgia |

UFES - 2014 - UFES - Técnico em Audiovisual |

UFES - 2014 - UFES - Técnico em Restauração |

UFES - 2014 - UFES - Tradutor e Intérprete de Linguagem de Sinais |

Q469130

Noções de Informática

No Windows 7 (versão Professional, com Service Pack 1), ao se conectar pela primeira vez a uma rede, você pode escolher um local de rede. Isso define automaticamente as configurações de firewall e segurança adequadas para o tipo de rede a que se conecta. A opção que apresenta a categoria que deve ser escolhida como local de rede para que o seu computador não fique visível a outros computadores conectados à mesma rede e o compartilhamento de arquivos seja desabilitado, ajudando a proteger o computador de vírus e outros softwares mal-intencionados é

Ano: 2014

Banca:

UFES

Órgão:

UFES

Provas:

UFES - 2014 - UFES - Assistente em Administração

|

UFES - 2014 - UFES - Técnico de laboratório - Análises Clínicas |

UFES - 2014 - UFES - Técnico de Anatomia e Necropsia |

UFES - 2014 - UFES - Técnico em Eletrotécnica |

UFES - 2014 - UFES - Técnico em Metalurgia |

UFES - 2014 - UFES - Técnico em Audiovisual |

UFES - 2014 - UFES - Técnico em Restauração |

UFES - 2014 - UFES - Tradutor e Intérprete de Linguagem de Sinais |

Q469131

Noções de Informática

No aplicativo Writer (parte do LibreOffice, versão 3.5.7.2) é possível criar estilos, que são conjuntos de características de formatação que podem ser aplicadas ao texto ou parte dele. Com relação a essa funcionalidade, é INCORRETO afirmar:

Ano: 2014

Banca:

UFES

Órgão:

UFES

Provas:

UFES - 2014 - UFES - Assistente em Administração

|

UFES - 2014 - UFES - Técnico de laboratório - Análises Clínicas |

UFES - 2014 - UFES - Técnico de Anatomia e Necropsia |

UFES - 2014 - UFES - Técnico em Eletrotécnica |

UFES - 2014 - UFES - Técnico em Metalurgia |

UFES - 2014 - UFES - Técnico em Audiovisual |

UFES - 2014 - UFES - Técnico em Restauração |

UFES - 2014 - UFES - Tradutor e Intérprete de Linguagem de Sinais |

Q469132

Noções de Informática

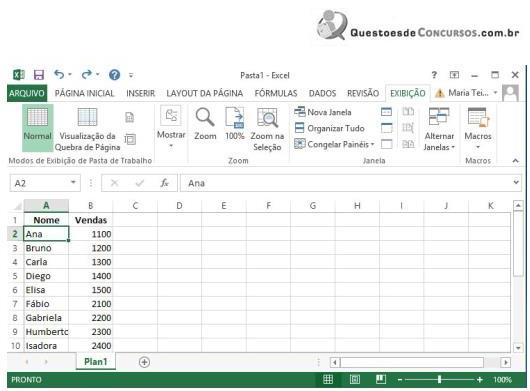

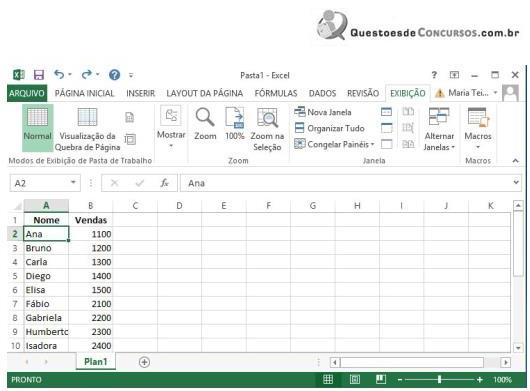

A figura abaixo mostra parte de uma nova planilha do Microsoft Excel 2013 (versão 15.0.4551.1510, parte do Microsoft Office 365 Home Premium, em Português) sendo exibida em uma janela do aplicativo.

Com a célula A2 selecionada, se o usuário clicar no botão “Congelar Painéis”, do grupo “Janela”, presente na guia “EXIBIÇÃO” e selecionar a opção “Congelar Painéis”, ocorrerá o que está descrito em

Com a célula A2 selecionada, se o usuário clicar no botão “Congelar Painéis”, do grupo “Janela”, presente na guia “EXIBIÇÃO” e selecionar a opção “Congelar Painéis”, ocorrerá o que está descrito em

Ano: 2014

Banca:

UFES

Órgão:

UFES

Provas:

UFES - 2014 - UFES - Assistente em Administração

|

UFES - 2014 - UFES - Técnico de laboratório - Análises Clínicas |

UFES - 2014 - UFES - Técnico de Anatomia e Necropsia |

UFES - 2014 - UFES - Técnico em Eletrotécnica |

UFES - 2014 - UFES - Técnico em Metalurgia |

UFES - 2014 - UFES - Técnico em Audiovisual |

UFES - 2014 - UFES - Técnico em Restauração |

UFES - 2014 - UFES - Tradutor e Intérprete de Linguagem de Sinais |

Q469133

Noções de Informática

O termo “Engenharia Social” é comumente utilizado para se referir a técnicas utilizadas por pessoas mal-intencionadas que abusam de relações sociais para conseguir informações sigilosas ou acesso a sistemas. Dos cenários abaixo, NÃO caracteriza um caso de Engenharia Social o que está descrito em