Questões de Concurso Público CREF - 12ª Região ( PE-AL) 2013 para Agente de Fiscalização

Foram encontradas 50 questões

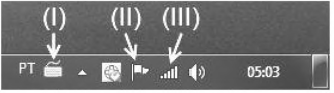

Na figura acima vemos a área de notificação da barra de tarefas do Windows 7 Ultimate BR. Os ícones assinalados são descritos a seguir.

I. Barra de idiomas: permite alterar o layout do teclado.

II. Central de ações: exibe alertas sobre configurações de segurança e manutenção que necessitam da atenção do usuário.

III. Rede: permite abrir a Central de Rede e Compartilhamento e indica o status atual da rede (no caso, há uma conexão Wi-Fi ativa com a internet).

Está correto o que se afirma em:

Em um conhecido site de compras, um notebook é anunciado com as seguintes especificações:

Notebook Gateway NE56R13B c/ Core i7 2,8GHz 8GB 1TB LED 15,6" NVídia 2GB Windows 7

As alternativas descrevem as especificações anunciadas para o notebook. Assinale a correta.

O Google Chrome é um dos programas de navegação mais utilizados atualmente e possui diversos recursos de segurança/privacidade próprios, tais como:

I. Navegação em abas, permitindo que diversos sites sejam visualizados na mesma janela.

II. Detecção de Phishing, alertando o usuário sobre a possibilidade do site a ser acessado ser uma fraude para obter informações pessoais.

III. Navegação anônima, em que os dados referentes à navegação efetuada (histórico, cookies, downloads etc.) não ficam registrados no computador.

Está correto o que se afirma em: