Questões de Concurso Público UFPR 2010 para Analista de Tecnologia da Informação

Foram encontradas 5 questões

Ano: 2010

Banca:

NC-UFPR

Órgão:

UFPR

Prova:

UFPR - 2010 - UFPR - Analista de Tecnologia da Informação |

Q78115

Redes de Computadores

A respeito de redes de computadores, protocolos TCP/IP e considerando uma rede classe C, assinale a alternativa que apresenta a máscara para dividi-la em 8 (oito) sub-redes.

Ano: 2010

Banca:

NC-UFPR

Órgão:

UFPR

Prova:

UFPR - 2010 - UFPR - Analista de Tecnologia da Informação |

Q78116

Redes de Computadores

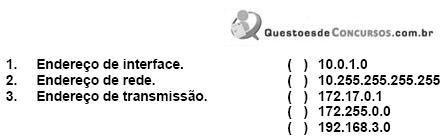

Com relação a redes de computadores, protocolos TCP/IP, numere a coluna da direita de acordo com sua correspondência com a da esquerda.

Assinale a alternativa que apresenta a numeração correta da coluna da direita, de cima para baixo.

Assinale a alternativa que apresenta a numeração correta da coluna da direita, de cima para baixo.

Ano: 2010

Banca:

NC-UFPR

Órgão:

UFPR

Prova:

UFPR - 2010 - UFPR - Analista de Tecnologia da Informação |

Q78117

Redes de Computadores

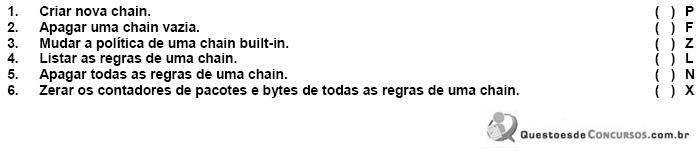

Sobre Firewall Iptable (operações para gerenciar chains), numere a coluna da direita de acordo com sua correspondência com a da esquerda.

Assinale a alternativa que apresenta a numeração correta da coluna da direita, de cima para baixo.

Assinale a alternativa que apresenta a numeração correta da coluna da direita, de cima para baixo.

Ano: 2010

Banca:

NC-UFPR

Órgão:

UFPR

Prova:

UFPR - 2010 - UFPR - Analista de Tecnologia da Informação |

Q78118

Redes de Computadores

Sobre segurança de redes de computadores, considere as seguintes afirmativas:

1. Rede de perímetro é uma rede posicionada entre uma rede protegida (rede interna) e uma rede externa, para proporcionar um nível adicional de segurança a seus sistemas internos e usuários.

2. Firewall é um componente ou um conjunto de componentes que permitem restringir acesso entre uma rede protegida e a Internet, ou entre conjuntos de redes.

3 Bastian Host é uma armadilha destinada a atrair intrusos que tentam invadir um sistema, consistindo na configuração de um computador de modo a deixá-lo vulnerável a invasões.

4 DMZ ou Demilitarized é uma máquina de acesso externo, normalmente com poucos serviços de rede configurados, que permite acesso remoto via conexão segura, por exemplo "SSH".

Assinale a alternativa correta.

1. Rede de perímetro é uma rede posicionada entre uma rede protegida (rede interna) e uma rede externa, para proporcionar um nível adicional de segurança a seus sistemas internos e usuários.

2. Firewall é um componente ou um conjunto de componentes que permitem restringir acesso entre uma rede protegida e a Internet, ou entre conjuntos de redes.

3 Bastian Host é uma armadilha destinada a atrair intrusos que tentam invadir um sistema, consistindo na configuração de um computador de modo a deixá-lo vulnerável a invasões.

4 DMZ ou Demilitarized é uma máquina de acesso externo, normalmente com poucos serviços de rede configurados, que permite acesso remoto via conexão segura, por exemplo "SSH".

Assinale a alternativa correta.

Ano: 2010

Banca:

NC-UFPR

Órgão:

UFPR

Prova:

UFPR - 2010 - UFPR - Analista de Tecnologia da Informação |

Q78119

Redes de Computadores

A respeito de Proxy SQUID, qual é a porta padrão de instalação do serviço?