Questões de Concurso Público Prefeitura de Schroeder - SC 2023 para Analista de Informática

Foram encontradas 24 questões

Ano: 2023

Banca:

FURB

Órgão:

Prefeitura de Schroeder - SC

Prova:

FURB - 2023 - Prefeitura de Schroeder - SC - Analista de Informática |

Q2126198

Segurança da Informação

Considere as afirmativas a respeito das estratégias de

backup recomendadas e os tipos de backup existentes.

Registre V, para verdadeiras, e F, para falsas:

(__)Backup 3-2-1 é uma estratégia para proteção de dados que utiliza 03 cópias dos dados para proporcionar maior segurança e reduzir a chance de perda de dados. Essas cópias são distribuídas entre dois meios físicos ou lógicos diferentes e um backup offsite.

(__)O backup do tipo diferencial consiste em primeiramente fazer um backup completo dos dados, nas próximas execuções o backup diferencial compara todo o conteúdo e copia todas as alterações feitas.

(__)O backup do tipo completo é o mais eficiente para proteção dos dados, tem a vantagem também de ocupar pouco espaço de armazenamento, podendo ser utilizado como único tipo de backup em rotina diária.

Assinale a alternativa com a sequência correta:

(__)Backup 3-2-1 é uma estratégia para proteção de dados que utiliza 03 cópias dos dados para proporcionar maior segurança e reduzir a chance de perda de dados. Essas cópias são distribuídas entre dois meios físicos ou lógicos diferentes e um backup offsite.

(__)O backup do tipo diferencial consiste em primeiramente fazer um backup completo dos dados, nas próximas execuções o backup diferencial compara todo o conteúdo e copia todas as alterações feitas.

(__)O backup do tipo completo é o mais eficiente para proteção dos dados, tem a vantagem também de ocupar pouco espaço de armazenamento, podendo ser utilizado como único tipo de backup em rotina diária.

Assinale a alternativa com a sequência correta:

Ano: 2023

Banca:

FURB

Órgão:

Prefeitura de Schroeder - SC

Prova:

FURB - 2023 - Prefeitura de Schroeder - SC - Analista de Informática |

Q2126199

Redes de Computadores

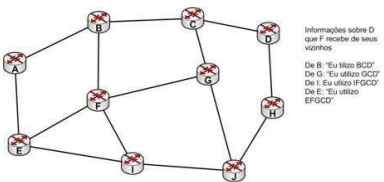

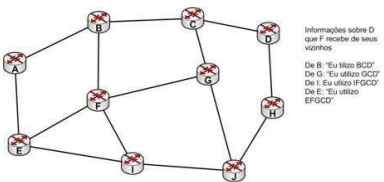

Um protocolo de roteamento especifica como roteadores

se comunicam uns com os outros, a distribuição de

informações que permite selecionar rotas entre

quaisquer dois nós de uma rede de computadores. A

RFC 1771, RFC 1772 e RFC 1773 especifica um

protocolo de roteamento que atualmente pode ser

definido como padrão para roteamento entre sistemas

autônomos na Internet. O protocolo permite que cada

sub-rede anuncie sua existência na Internet. Uma

sub-rede identifica-se e o protocolo de roteamento

satisfaz as condições para que todos os sistemas

autônomos (ASs) da Internet saibam da existência desta

sub-rede, e também, como chegar a mesma. Pode se

afirmar que o protocolo é crítico para o funcionamento da

Internet. A Figura a seguir representa roteadores que

utilizam esse protocolo:

Assinale a alternativa correta que representa o protocolo de roteamento descrito:

Assinale a alternativa correta que representa o protocolo de roteamento descrito:

Ano: 2023

Banca:

FURB

Órgão:

Prefeitura de Schroeder - SC

Prova:

FURB - 2023 - Prefeitura de Schroeder - SC - Analista de Informática |

Q2126200

Sistemas Operacionais

No Linux, o IPTABLES pode ser configurado para

bloquear o acesso a sites indesejados na Internet, como

por exemplo redes sociais. Um administrador pode

então, definir políticas de restrição de acesso e criar um

firewall que restringe os conteúdos/sites conforme

política de segurança e acesso à Internet da Empresa. A

respeito da sintaxe do comando, assinale a alternativa

correta que configura um bloqueio de um endereço IP

específico na Internet:

Ano: 2023

Banca:

FURB

Órgão:

Prefeitura de Schroeder - SC

Prova:

FURB - 2023 - Prefeitura de Schroeder - SC - Analista de Informática |

Q2126201

Sistemas Operacionais

Analise as considerações a seguir a respeito das

arquiteturas de nuvem pública e nuvem privada em

ambiente computacional:

I.A arquitetura em nuvem privada é a agregação de recursos em um Datacenter num único pool de recursos. Por meio da virtualização dos componentes de hardware, as organizações aumentam a eficiência e a utilização de sua infraestrutura em nuvem privada.

II.As soluções de nuvem privada permitem que as empresas desenhem um Datacenter usando Redes Definidas por Software (SDN) e máquinas virtuais (VMs).

III.A arquitetura em nuvem pública é um modelo no qual a infraestrutura e os serviços de computação sob demanda são gerenciados por um provedor terceirizado e compartilhados entre organizações usando a Internet.

IV.A arquitetura de nuvem pública pode ser útil para dimensionar os recursos de TI existentes sob demanda, sem o compromisso em expandir a infraestrutura física de TI.

É correto o que se afirma em:

I.A arquitetura em nuvem privada é a agregação de recursos em um Datacenter num único pool de recursos. Por meio da virtualização dos componentes de hardware, as organizações aumentam a eficiência e a utilização de sua infraestrutura em nuvem privada.

II.As soluções de nuvem privada permitem que as empresas desenhem um Datacenter usando Redes Definidas por Software (SDN) e máquinas virtuais (VMs).

III.A arquitetura em nuvem pública é um modelo no qual a infraestrutura e os serviços de computação sob demanda são gerenciados por um provedor terceirizado e compartilhados entre organizações usando a Internet.

IV.A arquitetura de nuvem pública pode ser útil para dimensionar os recursos de TI existentes sob demanda, sem o compromisso em expandir a infraestrutura física de TI.

É correto o que se afirma em:

Ano: 2023

Banca:

FURB

Órgão:

Prefeitura de Schroeder - SC

Prova:

FURB - 2023 - Prefeitura de Schroeder - SC - Analista de Informática |

Q2126202

Arquitetura de Computadores

Sobre os conceitos de arquitetura de computadores,

analise as informações a seguir:

I.Um computador é capaz de realizar basicamente quatro operações: Processamento de dados, Armazenamento de dados, Movimentação de Dados e Controle.

II.Os processadores baseados nas arquiteturas x86 e AMD64 utilizam o conjunto de instruções RISC (Reduced Instruction Set Computer).

III.A Memória RAM, também conhecida como memória de acesso aleatório, altera seu conteúdo constantemente, ela é classificada como do tipo não volátil. IV.FLOPS (Floating Point Operation per second ) é um parâmetro que mede o número de operações de ponto flutuante por segundo realizadas por um processador. Pode ser utilizado como um indicativo de desempenho.

É correto o que se afirma em:

I.Um computador é capaz de realizar basicamente quatro operações: Processamento de dados, Armazenamento de dados, Movimentação de Dados e Controle.

II.Os processadores baseados nas arquiteturas x86 e AMD64 utilizam o conjunto de instruções RISC (Reduced Instruction Set Computer).

III.A Memória RAM, também conhecida como memória de acesso aleatório, altera seu conteúdo constantemente, ela é classificada como do tipo não volátil. IV.FLOPS (Floating Point Operation per second ) é um parâmetro que mede o número de operações de ponto flutuante por segundo realizadas por um processador. Pode ser utilizado como um indicativo de desempenho.

É correto o que se afirma em: