Questões de Concurso Público UECE 2017 para Técnico em Assuntos Educacionais

Foram encontradas 45 questões

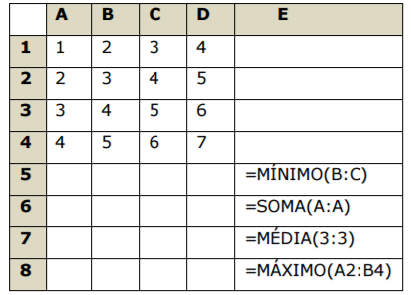

Atente à seguinte planilha Excel:

Considerando a planilha Excel apresentada acima, relacione corretamente as fórmulas aos resultados obtidos, numerando a Coluna II de acordo com a Coluna I.

Coluna I Coluna II

1. =MÍNIMO(B:C) ( ) 2

2. =SOMA(A:A) ( ) 10

3. =MÉDIA(3:3) ( ) 4,5

4. =MÁXIMO(A2:B4) ( ) 5

A sequência correta, de cima para baixo, é:

Atente às seguintes afirmações a respeito de segurança de sistemas.

I. O uso do teclado virtual é uma forma de evitar a ação maléfica dos softwares malwares como keyloggers e screenloggers.

II. Malwares do tipo vírus, worm e bot, além de infectar um computador têm capacidade de propagação automática.

III. Sniffers monitoram o tráfego na rede, capturam pacotes de dados à procura de informações como senhas de acesso, e-mails e endereços de sites acessados.

É correto o que se afirma em

Mesmo com a tela bloqueada por senha, um computador pode ter o hash da senha do usuário roubado. Um ataque possível consiste em plugar numa porta USB da máquina um pendrive especial que irá se identificar como adaptador de rede sem fio. Dessa forma, ele pode monitorar a conexão com a Internet e assim enviar preciosas informações para um servidor malicioso. Atente ao que se diz a seguir a esse respeito:

I. Versões do Windows e do Mac OS automaticamente instalam novos dispositivos USB assim que são conectados ao computador, ainda que este esteja bloqueado por senha.

II. Isto é verdade para o Windows, pois seu algoritmo de senhas utiliza a função criptográfica MD5sum com hashes de 32 bits, mais inseguros que os hashes MD5 de 64 bits do Mac OS.

III. Quando um computador está com a tela bloqueada por senha, ainda é possível haver tráfego de rede, o que vale tanto para o Windows como para o Mac OS.

Está correto o que se afirma em