Questões de Concurso Público Prefeitura de Contagem - MG 2020 para Auditor Fiscal - Fiscalização

Foram encontradas 10 questões

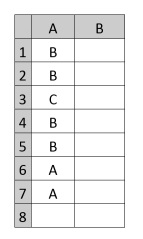

Considere que a seguinte planilha foi elaborada no Microsoft Excel 2016, instalado em um computador com Windows 10.

As colunas da planilha estão identificadas pelas letras A e B, no topo da imagem, e as linhas pelos números de 1 a 8, no canto esquerdo da imagem.

Após inserir a função

=CONT.SE(A1:A7;SE(A1="A";"A";"B")) na célula A8,

será exibido, nessa célula, o número

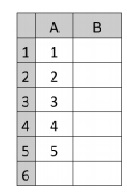

Considere que a seguinte planilha foi elaborada no Microsoft Excel 2016, instalado em um computador com Windows 10.

As colunas da planilha estão identificadas pelas letras A e B, no topo da imagem, e as linhas pelos números de 1 a 6, no canto esquerdo da imagem.

Após inserir a função =MAIOR(A1:A5;4) na célula A6, será exibido, nessa célula, o número

Suponha que uma entidade R (remetente) deseja enviar uma mensagem m para outra entidade D (destinatário) utilizando a internet. Para se comunicarem, R e D utilizam criptografia de chave pública. R+ e R são as chaves pública e privada de R, respectivamente, e D+ e D- são as chaves pública e privada de D, respectivamente.

A partir dessa situação, avalie o que se afirma.

I - Se R utilizar D+ para criptografar m, então D poderá utilizar D- para decriptar m.

II - Se R utilizar R+ para criptografar m, então D poderá utilizar D- para decriptar m.

III - Se R utilizar R- para criptografar m, então D poderá utilizar R+ para decriptar m.

IV - Se R utilizar D- para criptografar m, então D poderá utilizar R+ para decriptar m.

Está correto apenas o que se afirma em

Uma pessoa, utilizando a ferramenta de busca na internet do Google, disponível em www.google.com, deseja encontrar apenas arquivos do tipo pdf que não contenham as palavras concurso público, exatamente nesta ordem, e que contenham a palavra Edital.

Para isso, é correto afirmar que, na caixa de pesquisa do Google, pode ser digitado

Um código malicioso é um programa desenvolvido para executar ações danosas e atividades maliciosas em um computador. Um dos tipos de códigos maliciosos permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para este fim.

Esse tipo de código malicioso denomina-se, corretamente,