Questões de Concurso Público Copergás - PE 2023 para Analista Sistemas

Foram encontradas 54 questões

Q2161906

Governança de TI

A prática Gerenciamento de Implantação da ITIL v4 indica que há várias abordagens distintas que podem ser usadas para a

implantação, dentre as quais, encontra-se a Implantação

Q2161907

Noções de Informática

O Microsoft Office 365 SharePoint oferece diversos blocos de construção que podem ser usados para se criar uma intranet, como

Q2161908

Segurança da Informação

Em uma auditoria de segurança da informação, deve-se realizar o inventário das informações, que inclui a verificação de quais

informações estão armazenadas na rede, quais sistemas operacionais são usados etc. Em seguida, são realizadas outras atividades, como:

I. Verificação aprofundada sobre os procedimentos de segurança digital já existentes e uma conferência de como são aplicados e se estão de acordo com os padrões exigidos.

II. Identificação de ameaças e pontos de vulnerabilidade e análise do ambiente de controle para determinar quais são os riscos e seu potencial impacto.

III. Verificação deste dispositivo de segurança, principal barreira contra acessos sem permissão, e de suas configurações. É necessário verificar e/ou configurar sua política de acesso remoto para que esta esteja atualizada e alinhada aos padrões adequados.

IV. Realização de teste em sistemas, redes e aplicativos web em busca de vulnerabilidades de segurança que possam ser exploradas por um invasor. Os testadores simulam ataques para entender e identificar vulnerabilidades frente às ameaças.

As etapas de I, II, III e IV correspondem, correta e respectivamente, a:

I. Verificação aprofundada sobre os procedimentos de segurança digital já existentes e uma conferência de como são aplicados e se estão de acordo com os padrões exigidos.

II. Identificação de ameaças e pontos de vulnerabilidade e análise do ambiente de controle para determinar quais são os riscos e seu potencial impacto.

III. Verificação deste dispositivo de segurança, principal barreira contra acessos sem permissão, e de suas configurações. É necessário verificar e/ou configurar sua política de acesso remoto para que esta esteja atualizada e alinhada aos padrões adequados.

IV. Realização de teste em sistemas, redes e aplicativos web em busca de vulnerabilidades de segurança que possam ser exploradas por um invasor. Os testadores simulam ataques para entender e identificar vulnerabilidades frente às ameaças.

As etapas de I, II, III e IV correspondem, correta e respectivamente, a:

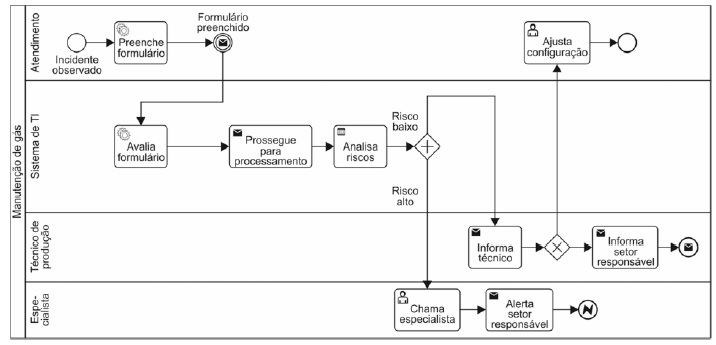

Q2161909

Governança de TI

Considere o diagrama BPMN a seguir:

Nesse diagrama,

Q2161910

Governança de TI

No CMMI-DEV v2.0,