Questões de Concurso Público INMETRO 2010 para Pesquisador Tecnologista - Metrologia em Informática

Foram encontradas 10 questões

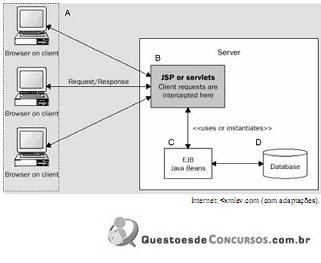

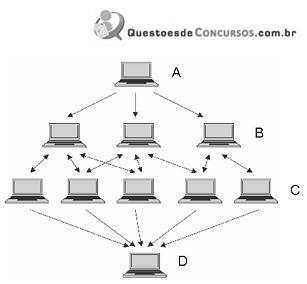

A figura acima propõe um esquema arquitetural de um sistema web em múltiplas camadas, no qual se destacam elementos nomeados A, B, C e D. Considerando essa figura, assinale a opção correta acerca da formulação de um modelo cliente/servidor de n camadas, aderente ao conceito de web services, que emprega segurança de servidores, DMZ, IDS/IPS e firewalls.

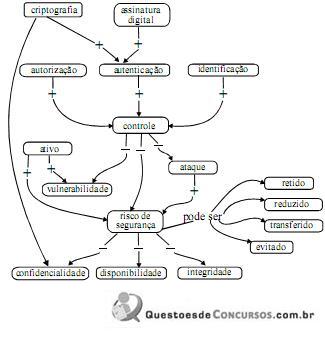

Tendo como referência o diagrama acima, assinale a opção que apresenta uma proposta de influências entre conceitos de domínio de gestão da segurança da informação.

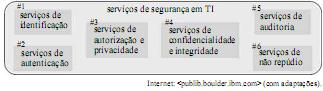

Considerando a figura acima, que apresenta um conjunto de serviços de segurança de TI, numerados de #1 a #6, assinale a opção correta acerca desses serviços e de suas relações com mecanismos e políticas de segurança.

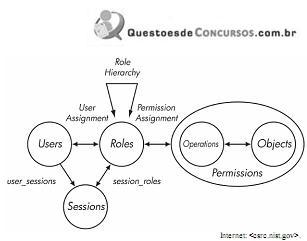

Considerando a figura acima, que apresenta de forma simplificada um modelo de controle de acesso RBAC (role based-acess control), assinale a opção correta acerca dos conceitos de autorização, controle de acesso, RBAC e ACLs.

Tendo por referência essas informações, assinale a opção correta acerca de técnicas de criptografia.

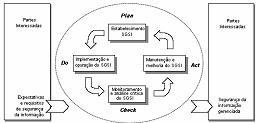

A figura acima, obtida da norma ABNT NBR ISO/IEC 27001:2006, apresenta um modelo sistêmico de funcionamento de um sistema de gestão de segurança da informação (SGSI). Considerando que o escopo no qual o SGSI seja implementado compreenda toda a organização, assinale a opção correta a respeito dos conceitos de segurança.

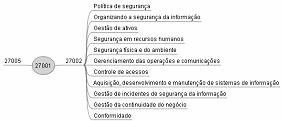

Considerando a figura acima, que apresenta uma proposta de relação entre as normas ISO/IEC 27001, 27002 e 27005, assinale a opção correta.

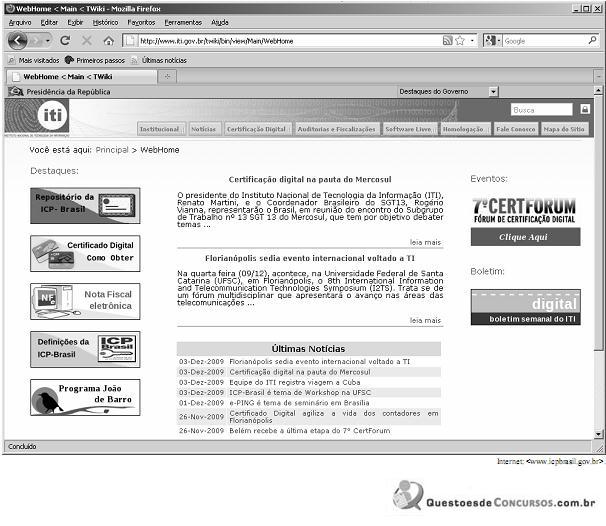

Considerando a figura acima, que ilustra a página de introdução à ICP-Brasil, na qual são apresentados alguns conceitos e tecnologias da organização, assinale a opção correta.

A figura acima apresenta um esquema de comunicações, de comando e de controle existente entre computadores durante ataques distribuídos de negação de serviço, no qual se destacam computadores de tipo A, B, C e D. Considerando essa figura, assinale a opção correta a respeito das características de ataques de negação de serviço — denial of service (DoS) — em geral, e, de forma específica, ataques de DoS distribuídos.