Questões de Concurso Público UFC 2013 para Analista de Tecnologia da Informação - Infraestrutura e Tecnologia da Informação

Foram encontradas 60 questões

“2001. Em onze de setembro daquele ano, ataques terroristas derrubaram as torres gêmeas do World Trade Center, em Nova Iorque. Em questão de minutos, as torres ruíram e “a perda de informações foi imediata, total e inesperada. Registros de transações completadas pouco antes dos ataques acabaram completamente perdidos e foram necessários diversos dias para reconstruir as informações usando os registros das contrapartes”.

Fonte (http: //www.brexperts.com.br/Artigos/backup.html – Artigo de Roberto Blatt)

Sobre os tipos de backup, assinale a alternativa correta.

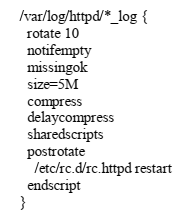

A ferramenta utilizada para aplicação das políticas de gerenciamento dos logs é o logrotate. Dado o seguinte trecho de configuração do arquivo /etc/logrotate.d/httpd:

Assinale a alternativa correta.

Cada zona utilizada para configuração de um servidor de DNS possui registros de recurso associados. O formato básico de um registro é:

[nome] [ttl] [classe] tipo de dado

Assinale a alternativa correta.

Analise os seguintes trechos de texto:

“O Ministério das Comunicações pediu para os Correios desenvolverem um sistema de e-mail totalmente nacional. O pedido foi feito após as primeiras denúncias de que ações de espionagem dos Estados Unidos monitoravam comunicações eletrônicas no Brasil.”

“Como funciona:

Selecionado o alvo, são monitorados os números de telefone, os e-mails e o IP (a identificação do computador). É feito o mesmo para os interlocutores escolhidos - no caso, assessores.”

Fonte:http://g1.globo.com/politica/noticia/2013/09/contra-espionagem-governo-quer-sistema-de-e-mail-nacional.html

O Postfix é um serviço de e-mail que implementa segurança em múltiplos níveis e até agora não foram descobertas falhas que permitam explorar vulnerabilidades remotamente em nenhuma de suas versões. Caso, os Correios adotem o Postfix como solução de e-mail, e que solicite que mensagens não sejam entregues localmente e sim direcionadas para um servidor destino para depois serem encaminhadas para os usuários, qual(is) seria(m) a(s) diretiva(s) de configuração no arquivo main.cf que seria(m) utilizada(s) para tal requisito?