Questões de Segurança da Informação - Análise de Vulnerabilidade e Gestão de Riscos para Concurso

Foram encontradas 18 questões

Ano: 2012

Banca:

UNEMAT

Órgão:

CEPROMAT

Prova:

UNEMAT - 2012 - CEPROMAT - Analista de Tecnologia da Informação |

Q299169

Segurança da Informação

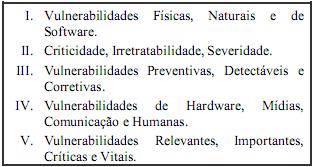

São exemplos de vulnerabilidades:

Assinale a alternativa correta.

Ano: 2012

Banca:

AOCP

Órgão:

TCE-PA

Prova:

AOCP - 2012 - TCE-PA - Assessor Técnico de Informática - Analista de Suporte |

Q271171

Segurança da Informação

Sobre softwares maliciosos, assinale a alternativa correta.

Ano: 2012

Banca:

FCC

Órgão:

TRE-CE

Prova:

FCC - 2012 - TRE-CE - Analista Judiciário - Análise de Sistemas |

Q219992

Segurança da Informação

Em relação à vulnerabilidades e ataques a sistemas computacionais, é correto afirmar:

Ano: 2011

Banca:

CESPE / CEBRASPE

Órgão:

TJ-ES

Prova:

CESPE - 2011 - TJ-ES - Analista Judiciário - Análise de Sistemas - Específicos |

Q103267

Segurança da Informação

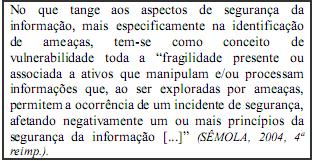

Texto associado

Acerca do gerenciamento de segurança da informação, julgue os

itens a seguir.

itens a seguir.

Para que um incidente de segurança se caracterize, é necessária a concretização de ameaça que, por meio de vulnerabilidade presente em um dos ativos do ambiente tecnológico, gere impacto aos objetivos organizacionais.

Ano: 2010

Banca:

CESPE / CEBRASPE

Órgão:

ABIN

Prova:

CESPE - 2010 - ABIN - Oficial Técnico de Inteligência - Área de Suporte a Rede de Dados |

Q79474

Segurança da Informação

Texto associado

Julgue os próximos itens, relativos a vulnerabilidades e ataques a

sistemas computacionais, bem como à proteção oferecida pela

criptografia para a segurança da informação.

sistemas computacionais, bem como à proteção oferecida pela

criptografia para a segurança da informação.

As técnicas usadas para verificar a integridade de dados contra dano acidental, tais como os checksums, podem por si só ser usadas para garantir a integridade dos dados contra mudanças intencionais.