Questões de Concurso Sobre redes de computadores

Foram encontradas 20.754 questões

( ) Em uma LAN (Local Area Network) token ring, os N nós da LAN (hospedeiros e roteadores) estão conectados em um anel por enlaces diretos. ( ) Para LAN de grande alcance geográfico (que se espalham por muitos quilômetros), é ineficiente permitir que um quadro se propague de volta ao nó remetente tão logo tenha passado do nó de destino. ( ) Protocolos de acesso múltiplo são usados no canal de acesso por cabo à internet na direção usuárioprovedor e utilizados extensivamente em redes locais (LAN). ( ) A FDDI foi projetada para redes LAN de alcance geográfico menor, incluindo as denominadas redes de área metropolitana (Metropolitan Area Network - MAN).

Assinale a sequência correta.

1- /25 2- /23 3- /16 4- /24

( ) 65534 IPs ( ) 126 IPs ( ) 254 IPs ( ) 510 IPs

Marque a sequência correta.

I- É orientado à conexão. II- Possui retransmissão. III- Pertence à camada de rede.

Está correto o que se afirma em

( ) Oferta mais que o dobro de endereços IP que a classe B. ( ) Permite o uso de até 126 endereços IP para computadores. ( ) Possui um IP que identifica a rede e um que identifica o broadcast. ( ) Elimina uso de máscara de rede e gateway no acesso externo.

Assinale a sequência correta.

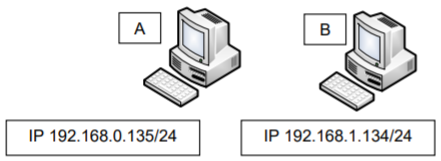

I- Possui máscara de rede 255.255.255.0. II- Tem endereço de broadcast 192.168.0.128. III- Possui identificador subnet 192.168.0.0.

Está correto o que se afirma em

Com base nessas informações, é correto afirmar que:

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados,

julgue o item subsecutivo.

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados,

julgue o item subsecutivo.