Questões de Concurso

Sobre procedimento de segurança e back up em noções de informática

Foram encontradas 875 questões

I.Um dos princípios básicos da segurança da informação é a disponibilidade, que garante que os dados estejam acessíveis aos usuários autorizados sempre que necessário.

II.Os antivírus detectam e eliminam automaticamente qualquer tipo de ameaça cibernética, incluindo vírus, malware e ataques de phishing, sem a necessidade de configurações adicionais ou atualizações.

III.Uma prática recomendada para proteção contra ransomware é realizar backups periódicos dos dados, de preferência em locais diferentes do sistema principal, como serviços de armazenamento em nuvem ou dispositivos externos.

IV.O uso de senhas fortes, que combinam letras, números e caracteres especiais, é suficiente para garantir a segurança completa contra-ataques de força bruta e outras ameaças cibernéticas.

Assinale a alternativa correta:

Analise as afirmativas abaixo com base nas melhores práticas de segurança ao utilizar navegadores de internet.

1. Manter o bloqueio de cookies de terceiros pode prevenir rastreamentos indesejados, limitando o compartilhamento de dados entre sites diferentes.

2. Desativar o bloqueador de pop-ups é uma prática recomendada para garantir o carregamento completo de todos os elementos em páginas da web.

3. Utilizar um serviço de VPN junto ao navegador pode proteger os dados do usuário em redes públicas, mascarando o endereço IP e criptografando a conexão.

4. Permitir a execução de scripts de sites desconhecidos é uma prática segura, desde que o navegador esteja atualizado.

Assinale a alternativa que indica todas as afirmativas corretas.

Acerca do programa de navegação Microsoft Edge, em sua versão mais recente, e dos processos de backup, julgue o item a seguir.

O processo de backup mais importante consiste na escolha do local onde os dados devem ser armazenados. Considerando as boas práticas, todo o backup de uma instituição deve ser armazenado em um único local físico, pois tal medida facilita a recuperação, caso seja necessária.

Acerca do programa de navegação Microsoft Edge, em sua versão mais recente, e dos processos de backup, julgue o item a seguir.

Uma prática recomendada para garantir a eficácia dos backups é testá‑los regularmente, restaurando dados para garantir que os arquivos estejam íntegros e acessíveis.

Qual das alternativas a seguir representa a melhor prática para evitar a perda de dados importantes na empresa?

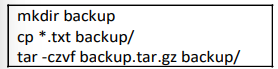

Marque a alternativa que represente exatamente o que esta sequência de comandos realiza.