Questões de Concurso

Foram encontradas 666 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Assinale a alternativa que preenche corretamente a lacuna.

( ) Trata-se de um programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros. ( ) Propaga-se automaticamente pela rede, nunca podendo ser baixado de sites na internet ou recebido por e-mail. ( ) Keylogger é um tipo específico de spyware capaz de capturar e armazenar as teclas digitadas pelo usuário no teclado do computador. ( ) Pode ser usado tanto de forma legítima quanto maliciosa, dependendo de como é instalado, das ações realizadas e do tipo e uso da informação monitorada.

Assinale a sequência correta.

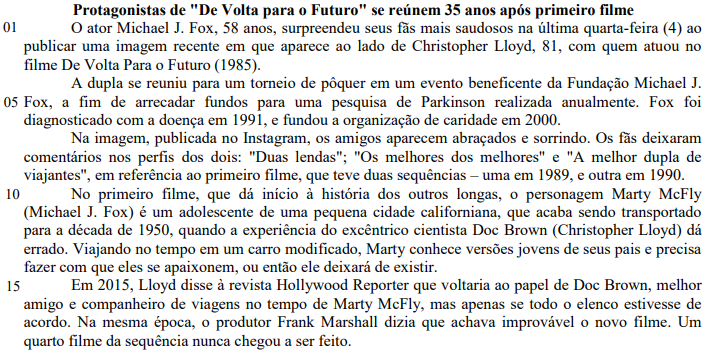

Instrução: Leia o texto e responda à questão.

(Disponível em: https://gauchazh.clicrbs.com.br. Acesso em: 13/03/2020.)

( ) Por oferecer o mesmo nível de segurança das redes cabeadas, o uso do WEP (Wired Equivalent Privacy) é altamente recomendado, mesmo diante do surgimento de novos padrões, que utilizam criptografia dinâmica na troca de mensagens. ( ) O WPA (WiFi Protected Access) aumenta a segurança da rede através do uso de Autenticação Mútua (usuário e servidor) e da geração de uma chave mestra para criptografia, que se altera temporalmente. ( ) A diferença substancial entre o WPA e o WPA2 está na criptografia utilizada por este último, a AES (Advanced Encryptation Standard), que é mais robusta que a TKIP (Temporal Key Integrity Protocol), utilizada pelo primeiro. ( ) Um fator que aumenta a confiabilidade do WPA e WPA2 é a utilização de servidores de autenticação do usuário, antes que este tenha acesso pleno à comunicação com a rede.

Assinale a sequência correta.