Questões de Concurso Público TCE-CE 2015 para Analista de Controle Externo-Auditoria de Tecnologia da Informação

Foram encontradas 4 questões

Ano: 2015

Banca:

FCC

Órgão:

TCE-CE

Prova:

FCC - 2015 - TCE-CE - Analista de Controle Externo-Auditoria de Tecnologia da Informação |

Q528423

Redes de Computadores

Um Analista de Controle Externo do Tribunal de Contas do

Estado do Ceará precisa fornecer uma solução que

permita instalar uma câmera de vigilância que transfira

seu sinal primeiro pela LAN padrão Ethernet e depois pela

Internet. É necessário prover a alimentação elétrica da

câmera pela conexão Ethernet. A solução indicada pelo

Analista para solucionar corretamente o problema é o

padrão IEEE 802.3af denominado

Ano: 2015

Banca:

FCC

Órgão:

TCE-CE

Prova:

FCC - 2015 - TCE-CE - Analista de Controle Externo-Auditoria de Tecnologia da Informação |

Q528424

Redes de Computadores

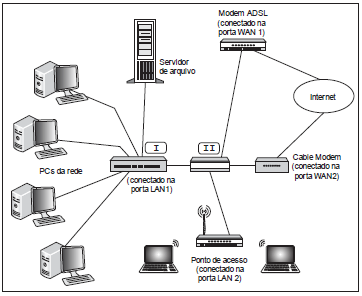

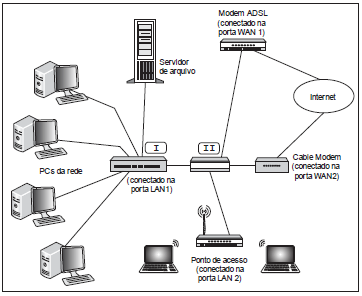

Considere a configuração de rede mostrada na figura a

seguir:

Os elementos de interconexão de redes indicados nas caixas I e II na figura são, correta e respectivamente,

Os elementos de interconexão de redes indicados nas caixas I e II na figura são, correta e respectivamente,

Ano: 2015

Banca:

FCC

Órgão:

TCE-CE

Prova:

FCC - 2015 - TCE-CE - Analista de Controle Externo-Auditoria de Tecnologia da Informação |

Q528426

Redes de Computadores

Considere estas duas recomendações de segurança em redes sem fio:

I. Mudar o SSID, ou nome que identifica a rede, contribui para a segurança da autenticação da rede que utiliza este protocolo. Existem diversas tabelas de senhas já quebradas em SSIDs configurados de fábrica. Modificar o SSID para algo personalizado garante que essas tabelas sejam inutilizadas.

II. Utilizar este protocolo aumenta a segurança da rede, pois utiliza o AES, um sistema de criptografia bastante seguro, baseado no uso de chaves de 128 a 256 bits. Usar o AES garante uma maior segurança, mas exige mais processamento, o que pode ser um problema no caso de redes com pontos de acesso e placas antigas que não têm recursos ou poder de processamento suficientes.

Os protocolos citados nas afirmativas I e II são, correta e respectivamente,

I. Mudar o SSID, ou nome que identifica a rede, contribui para a segurança da autenticação da rede que utiliza este protocolo. Existem diversas tabelas de senhas já quebradas em SSIDs configurados de fábrica. Modificar o SSID para algo personalizado garante que essas tabelas sejam inutilizadas.

II. Utilizar este protocolo aumenta a segurança da rede, pois utiliza o AES, um sistema de criptografia bastante seguro, baseado no uso de chaves de 128 a 256 bits. Usar o AES garante uma maior segurança, mas exige mais processamento, o que pode ser um problema no caso de redes com pontos de acesso e placas antigas que não têm recursos ou poder de processamento suficientes.

Os protocolos citados nas afirmativas I e II são, correta e respectivamente,

Ano: 2015

Banca:

FCC

Órgão:

TCE-CE

Prova:

FCC - 2015 - TCE-CE - Analista de Controle Externo-Auditoria de Tecnologia da Informação |

Q528428

Redes de Computadores

Em relação a um endereço IPv4 é INCORRETO afirmar: