Questões de Concurso Público TRF - 3ª REGIÃO 2014 para Técnico Judiciário - Informática

Foram encontradas 50 questões

Ano: 2014

Banca:

FCC

Órgão:

TRF - 3ª REGIÃO

Prova:

FCC - 2014 - TRF - 3ª REGIÃO - Técnico Judiciário - Informática |

Q370692

Segurança da Informação

Uma das técnicas de ataque sobre WEP se apoia no fato de que muitos sistemas operacionais têm implementações sem fio que se conectam automaticamente a redes a que foram conectados em momentos anteriores. O ataque tira vantagem deste fato ouvindo o tráfego sem fio e identificando redes nas quais o cliente sem fio está tentando se conectar. O atacante então configura um honeypot ou soft access point, um ponto de acesso sem fio falso com o mesmo SSID que o ponto de acesso ao qual o cliente está tentando se conectar, concebido para atrair as transmissões da vítima.

O ataque descrito é conhecido como

O ataque descrito é conhecido como

Ano: 2014

Banca:

FCC

Órgão:

TRF - 3ª REGIÃO

Prova:

FCC - 2014 - TRF - 3ª REGIÃO - Técnico Judiciário - Informática |

Q370693

Programação

Em uma conexão JDBC com um banco de dados utilizando as classes e interfaces do pacote java.sql, o método para o qual se passa o driver de conexão é o

Ano: 2014

Banca:

FCC

Órgão:

TRF - 3ª REGIÃO

Prova:

FCC - 2014 - TRF - 3ª REGIÃO - Técnico Judiciário - Informática |

Q370694

Programação

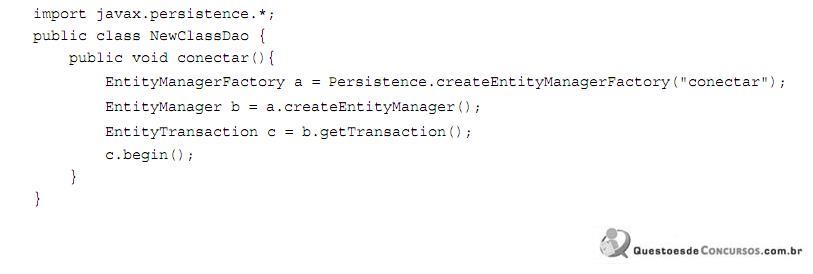

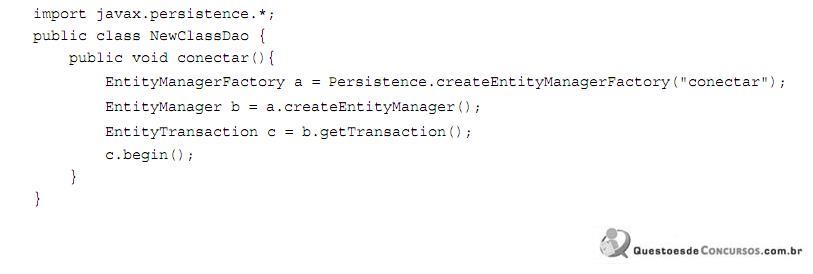

Considere a seguinte classe desenvolvida em uma aplicação Java que utiliza JPA/Hibernate:

É correto afirmar que os diversos métodos para executar operações de inserção, consulta, alteração e exclusão de registros no Banco de Dados (persist, find, merge, remove, createQuery etc) podem ser acessados por meio do objeto . A String “

. A String “  ” refere-se ao nome da

” refere-se ao nome da

As lacunas I e II são preenchidas correta e respectivamente com

É correto afirmar que os diversos métodos para executar operações de inserção, consulta, alteração e exclusão de registros no Banco de Dados (persist, find, merge, remove, createQuery etc) podem ser acessados por meio do objeto

. A String “

. A String “  ” refere-se ao nome da

” refere-se ao nome da

As lacunas I e II são preenchidas correta e respectivamente com

Ano: 2014

Banca:

FCC

Órgão:

TRF - 3ª REGIÃO

Prova:

FCC - 2014 - TRF - 3ª REGIÃO - Técnico Judiciário - Informática |

Q370695

Programação

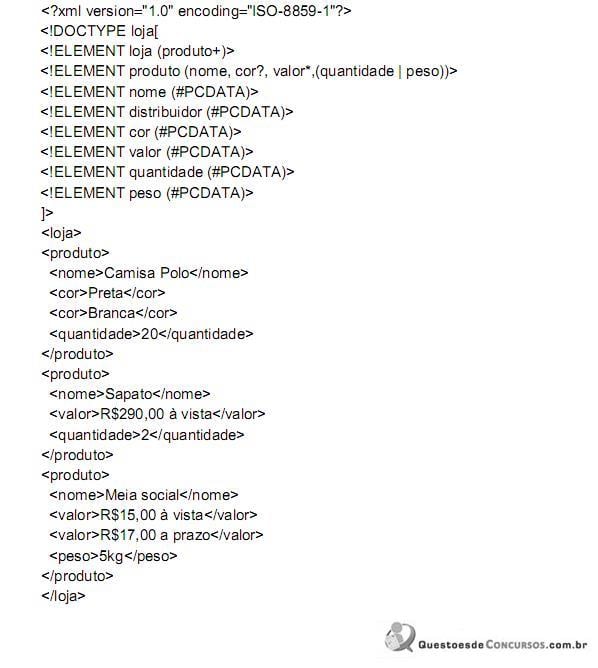

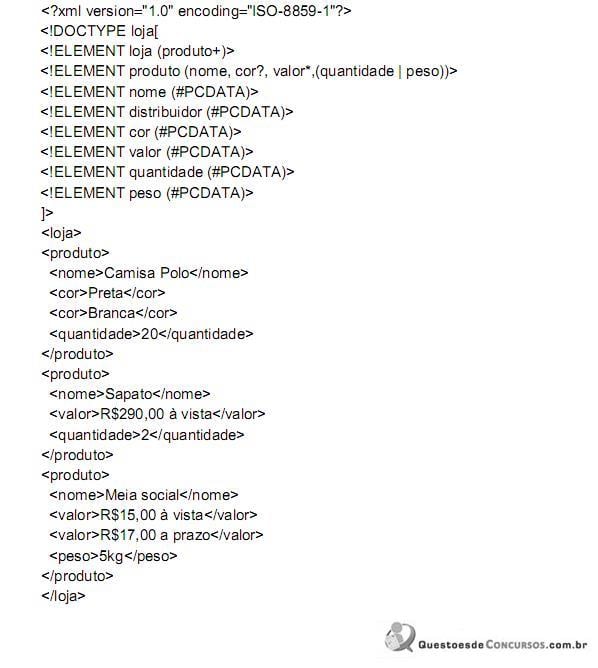

Considere o código XML a seguir:

Se o código-fonte acima for validado para o Internet Explorer, o validador acusará erro, pois as regras da DTD indicam que

Se o código-fonte acima for validado para o Internet Explorer, o validador acusará erro, pois as regras da DTD indicam que

Ano: 2014

Banca:

FCC

Órgão:

TRF - 3ª REGIÃO

Prova:

FCC - 2014 - TRF - 3ª REGIÃO - Técnico Judiciário - Informática |

Q370696

Programação

Considere que o número  é o número de um processo de um dos Tribunais Regionais Trabalhistas, onde

é o número de um processo de um dos Tribunais Regionais Trabalhistas, onde  é o número do processo; 12 é o dígito verificador;

é o número do processo; 12 é o dígito verificador;  é o ano;

é o ano;  é um número fixo estabelecido para uma instância da Justiça Trabalhista;

é um número fixo estabelecido para uma instância da Justiça Trabalhista;  é um número fixo para a 9º Região e

é um número fixo para a 9º Região e  é a unidade de origem do processo.

é a unidade de origem do processo.

Em um programa Java este número foi armazenado em uma variável String da seguinte forma:

Considere que, entre cada grupo de números foi colocado apenas um espaço em branco.

Para separar os grupos de números nos espaços em branco colocando cada parte em uma posição de uma array de Strings de nome x, utiliza-se o comando

é o número de um processo de um dos Tribunais Regionais Trabalhistas, onde

é o número de um processo de um dos Tribunais Regionais Trabalhistas, onde  é o número do processo; 12 é o dígito verificador;

é o número do processo; 12 é o dígito verificador;  é o ano;

é o ano;  é um número fixo estabelecido para uma instância da Justiça Trabalhista;

é um número fixo estabelecido para uma instância da Justiça Trabalhista;  é um número fixo para a 9º Região e

é um número fixo para a 9º Região e  é a unidade de origem do processo.

é a unidade de origem do processo. Em um programa Java este número foi armazenado em uma variável String da seguinte forma:

Considere que, entre cada grupo de números foi colocado apenas um espaço em branco.

Para separar os grupos de números nos espaços em branco colocando cada parte em uma posição de uma array de Strings de nome x, utiliza-se o comando