Questões da Prova CESGRANRIO - 2006 - Petrobrás - Analista de Sistemas Pleno - Infra-estrutura

Foram encontradas 60 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

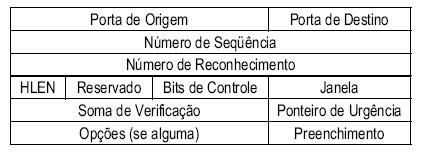

Para o protocolo TCP/IP, pode-se afirmar que a figura acima representa, de forma simplificada, o formato do:

. Primeiro questionamento: qual é o endereço de broadcast de uma sub-rede com endereço 130.4.102.1 e máscara 255.255.252.0?

. Segundo questionamento: qual sub-rede resumida é a menor rota resumida que inclui as sub-redes 10.1.55.0, 10.1.56.0 e 10.1.57.0 com máscara de sub-rede 255.255.255.0?

Considerando R1 como resposta para o primeiro questionamento e R2 como resposta para o segundo questionamento, assinale a opção correta.

I - Um modo de prevenir a ocorrência de deadlocks (impasses) é fazer com que todas as transações bloqueiem antecipadamente todos os itens de que precisam: se qualquer um dos itens não puder ser bloqueado, todos devem ser liberados. Embora previna a ocorrência de deadlocks, essa solução limita o nível de concorrência no sistema.

II - Bloqueios binários são aqueles que permitem dois estados (ou valores): locked (bloqueado) e unlocked (desbloqueado). Os bloqueios binários são sempre do tipo exclusivo: nenhuma transação diferente da que obteve o lock pode acessar os dados bloqueados.

III - Bloqueios podem ser obtidos em itens do banco de dados de diferentes granularidades, como, por exemplo: registros, blocos, tabelas e, até mesmo, todo o banco de dados. Tendo em vista que os itens de diferentes granularidades formam uma hierarquia em forma de árvore, uma mesma transação pode obter diferentes tipos de bloqueios nos nós, ao longo do caminho da raiz (banco de dados) até um nó específico da árvore.

IV - O protocolo de bloqueio em duas fases (two-phase locking) é composto pelas fases: (i) de expansão (ou crescimento), onde bloqueios são obtidos, mas nenhum bloqueio pode ser liberado, e (ii) de encolhimento (ou retrocesso), onde bloqueios existentes são liberados, mas nenhum novo bloqueio pode ser obtido.

V - Quando uma transação T1 obtém um bloqueio exclusivo sobre um item, nenhuma outra transação poderá alterar o dado bloqueado, sendo possível apenas ler tal dado. Quando uma transação T1 obtém um bloqueio do tipo compartilhado, será possível a outras transações ler e alterar o dado bloqueado, sendo somente proibida a exclusão de tal dado.

Estão corretas apenas as afirmativas:

I - Em Fortaleza dois escritórios deverão ser interligados por equipamentos que dividam o tráfego entre eles. Neste caso, os equipamentos deverão atuar na camada interface de rede do TCP/IP sendo sua presença transparente para os computadores presentes na rede.

II - Em Salvador vários departamentos deverão ser interligados. Neste caso, os equipamentos deverão atuar na camada de enlace do modelo OSI e dividir o tráfego entre os departamentos bem como possibilitar a comunicação simultânea entre os departamentos. Os equipamentos deverão utilizar uma tabela de endereços de MAC para ajudar a segmentar a rede.

III - Para interligar as redes da matriz e demais localidades deverão ser utilizados equipamentos que atuam na camada de rede do modelo OSI e que permitam filtrar o tráfego. Para direcionar o tráfego ao local apropriado os equipamentos deverão utilizar os endereços de rede.

IV - Cada cidade funcionará como uma sub-rede, sendo que cada uma possuirá servidores que distribuirão automaticamente os endereços IP entre os computadores. A identificação das sub-redes será feita através de um byte sendo o endereço da rede pertencente à classe B.

V - Em cada cidade haverá servidores para traduzir o nome das máquinas em endereços IP, sedo que cada um será responsável por um ou por vários subdomínios. Para suprir as demandas de impressão de São Paulo serão configuradas algumas máquinas Linux para funcionar como servidores de impressão, sendo que as estações de trabalho dos usuários possuem sistema operacional Windows 98 ou superior.

Para atender a cada um destes itens foram propostas, respectivamente, as seguintes soluções:

- Utilizar pontes.

- Utilizar comutadores (switches).

- Utilizar hub.

- Utilizar o endereço de rede 192.10.0.0, a máscara de rede e de sub-rede 255.255.0.0 e servidores DHCP.

- Configurar servidores DNS para a tradução de nomes e instalar o protocolo SAMBA nas máquinas Linux para a impressão

Com base nas informações acima, quais itens estariam sendo atendidos pelas soluções propostas?

I - Ricardo, um usuário, quer enviar uma mensagem para Marcela, sua gerente. Ele quer garantir a privacidade da informação enviada. Qual procedimento Ricardo e Marcela podem adotar?

II - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, ele não deseja garantir a privacidade da mensagem, mas sim assinar digitalmente a mensagem que ele deseja enviar para sua gerente Macela. Marcela, por sua vez, deseja estar certa de que a mensagem enviada por Ricardo não foi modificada durante o processo de transmissão. Qual procedimento Ricardo e Marcela podem adotar (o sumário da mensagem foi calculado usando o algoritmo SHA-1)?

III - Ricardo agora quer enviar uma nova mensagem para Marcela. Neste caso, eles desejam ter atendido ao mesmo tempo os requisitos dos dois primeiros chamados (I e II).

Para atender a cada um destes chamados, o analista está pensando em adotar, respectivamente, as seguintes soluções:

- Ricardo deve utilizar a chave pública de Marcela para criptografar a mensagem. Marcela ao receber a mensagem pode utilizar a sua (Marcela) chave privada para descriptografar a mensagem.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. Marcela, por sua vez, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

- Ricardo deve utilizar sua chave privada para criptografar o sumário da mensagem e então anexa-lo à sua mensagem original. A seguir deve criptografar o conjunto mensagem e sumário utilizando a chave pública de Marcela. Marcela por sua vez, após descriptografar a mensagem enviada (composta neste caso pela mensagem e por seu sumário), utilizando a sua (Marcela) chave privada, deve utilizar a chave pública de Ricardo para descriptografar o sumário da mensagem. Para verificar se a mensagem foi enviada por Ricardo e que seu conteúdo não foi modificado, Marcela deve calcular o sumário da mensagem utilizando o mesmo algoritmo de Ricardo. Se os dois sumários, o recebido e o calculado, forem diferentes a mensagem pode não ter vindo de Ricardo e/ou pode ter sido modificada durante a transmissão.

Com base nas informações acima, que chamados estariam sendo atendidos pelas soluções propostas pelo analista?